داراییهای دیجیتال چگونه خودنگهداری میشوند؟ فهرست بررسی ۱۵ مرحلهای یکی از بنیانگذاران OpenAI

عنوان اصلی: چگونه در عصر کلاود میتوس از نظر دیجیتال امن بمانیم (با استفاده از چکلیست ۱۵ مرحلهای کارپاتی)

نویسندهٔ اصلی: اولِه لِمان

ترجمه: پگی، بلاکبییتس

یادداشت ویراستار: با نزدیک شدن قابلیتهای هوش مصنوعی به مرز یک «ابزار عمومی»، معنای امنیت سایبری نیز در حال تغییر است. این دیگر صرفاً یک مسئله دفاعی در برابر هکرها، ویروسها یا نشت دادهها نیست، بلکه در حال تبدیل شدن به بازی «تواناییهای نامتقارن» است.

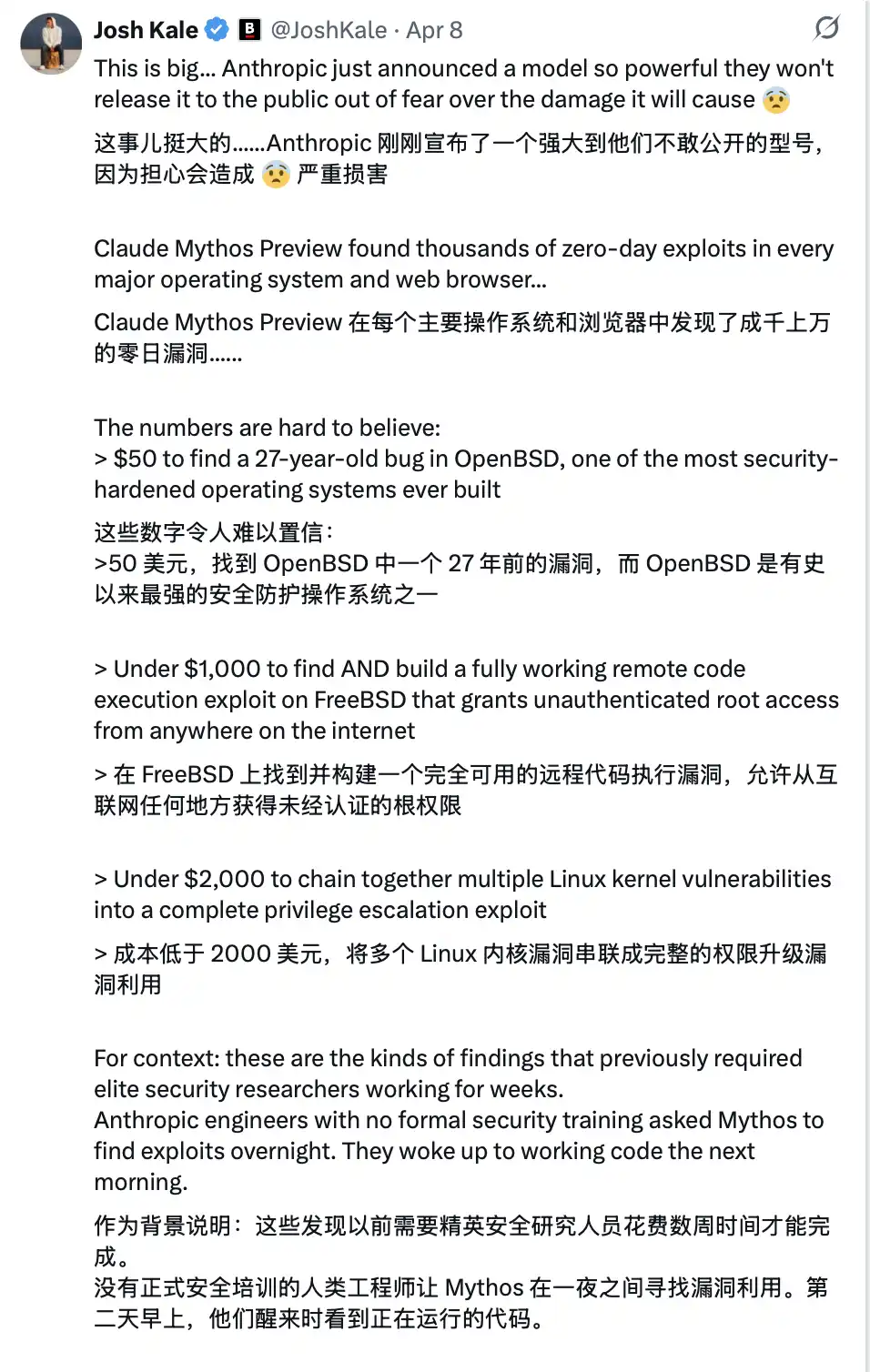

با معرفی کلود میتوس توسط آنتروپیک که کشف آسیبپذیریهای سطح بالا و حرفهای را به نمایش میگذارد، حملات شبکهای وارد مرحلهای جدید، مخفیتر و خودکارتر میشوند و امنیت فردی از یک «گزینه» به یک «ضرورت» در حال تبدیل شدن است. از یک سو آستانه حمله کاهش مییابد و از سوی دیگر کارایی حمله بهطور نمایی افزایش مییابد. این بدان معناست که «امنیت غیرفعال» به طور فزایندهای غیرقابلپایدار خواهد شد.

در این زمینه، چکلیست «بهداشت دیجیتال» پیشنهادی آندری کارپاتی، همبنیانگذار OpenAI، یک مسیر پاسخدهی عملی ارائه میدهد. در عصر هوش مصنوعی، امنیت دیگر صرفاً «راهکاری پس از وقوع حادثه» نیست، بلکه بخشی از «رفتار روزمره» است. تأیید هویت، جداسازی مجوزها، حداقلسازی اطلاعات و اصلاح عادات. ۱۵ گام ظاهراً پیشپاافتاده در واقع یک مرز امنیتی را بازسازی میکنند که کاربر عادی میتواند آن را کنترل کند.

خطر واقعی نه در این است که آیا هدف حمله قرار میگیرید، بلکه در این است که هنگام وقوع حمله بیدفاع باشید.

متن اصلی به شرح زیر است:

آنچه مسلم است این است که وقتی صحبت از امنیت سایبری به میان میآید، دیگر جایی برای تنبلی ندارید.

میلیاستون Mythos که دیروز توسط Anthropic منتشر شد، نقطهای را نشان میدهد که بازگشت از آن ممکن نیست.

این فناوری هنوز عمومی نشده است، اما به محض اینکه به دست بازیگران بدخواه بیفتد (که تقریباً اجتنابناپذیر است)… با یک حمله سایبری فوقالعاده پیشرفته مواجه خواهید شد، و بیشتر مردم حتی پیش از آنکه متوجه شوند مورد نفوذ قرار گرفتهاند، خواهند فهمید که خیلی دیر شده است.

این مثل «کووید-۱۹ دنیای نرمافزار» است.

به همین دلیل است که از این پس امنیت سایبری شما باید کاملاً نفوذناپذیر باشد.

راهنمای بهداشت دیجیتال کارپاتی

سال گذشته، آندری کارپاتی (@karpathy، همبنیانگذار OpenAI) «راهنمای بهداشت دیجیتال» را گردآوری کرد که بهطور سیستماتیک روشهای بنیادی برای محافظت از خود در عصر هوش مصنوعی را تشریح میکند.

این یکی از ارزشمندترین راهنماهای مقدماتی است که تاکنون با آن مواجه شدهام.

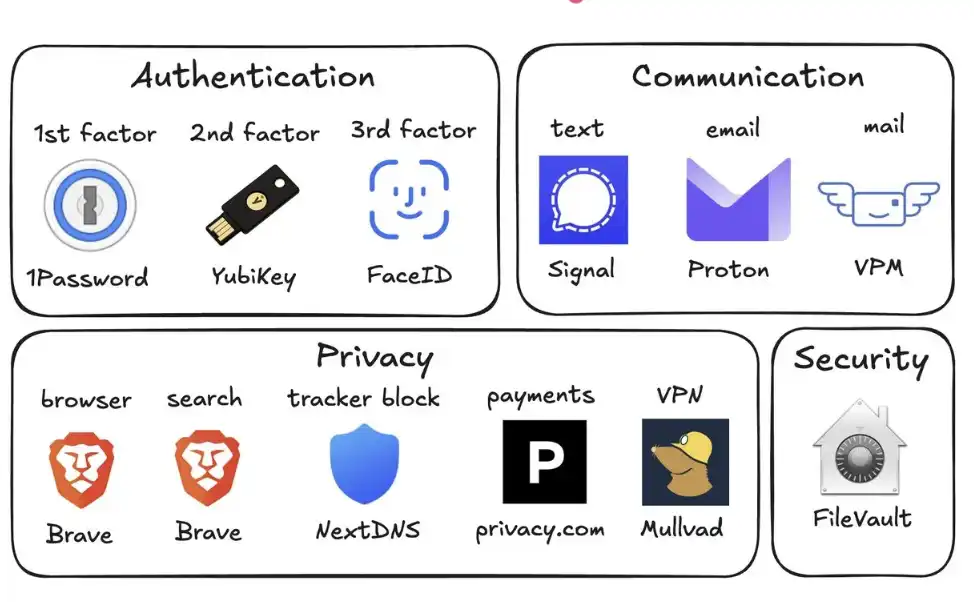

در این عصر عدم قطعیت، تمام اقدامات امنیتی که باید انجام دهید عبارتند از:

یک. از یک مدیر رمز عبور (مثلاً 1Password) استفاده کنید.

برای هر حساب کاربری که دارید یک رمز عبور تصادفی و منحصربهفرد تولید کنید. زمانی که یک سرویس مورد نفوذ قرار میگیرد، مهاجمان اغلب از این گذرواژههای حساب کاربری برای تزریق اعتبارنامهها استفاده میکنند. یک مدیر رمز عبور میتواند این خطر را بهطور کامل کاهش دهد و حتی با پر کردن خودکار، در عمل سریعتر از تکرار استفاده از رمزهای عبور باشد.

۲. راهاندازی کلیدهای امنیتی سختافزاری (مانند یوبیکی)

این یک دستگاه فیزیکی است که بهعنوان عامل دوم برای ورود به سیستم عمل میکند. حملهکنندگان باید «کلید فیزیکی» را داشته باشند تا به حساب کاربری شما دسترسی پیدا کنند. در مقابل، کدهای پیامکی بهراحتی از طریق حملات تعویض سیمکارت (که در آن فرد با جعل هویت شما نزد اپراتور، شمارهتان را به تلفن خود منتقل میکند) به سرقت میروند.

توصیه میشود ۲–۳ یوبیکِی خریداری کرده و آنها را در مکانهای مختلف نگهداری کنید تا در صورت گم شدن یکی، از حسابهای کاربریتان قفل نشوید.

۳. بیومتریک همهجا را فعال کنید

برای مثال، فیسآیدی، تشخیص اثر انگشت و غیره باید در مدیران رمز عبور، اپلیکیشنهای بانکی و اپلیکیشنهای حیاتی فعال شوند. این سومین لایهٔ احراز هویت است: خودِ «شما». هیچکس نمیتواند چهرهتان را از یک پایگاه داده بدزدد.

۴. سوالات امنیتی را مانند رمزهای عبور در نظر بگیرید

سؤالاتی مانند «نام خانوادگی مادرتان چیست؟» را میتوان ظرف ده ثانیه بهصورت آنلاین پیدا کرد. شما باید یک پاسخ تصادفی تولید کرده و آن را در مدیر رمز عبور خود ذخیره کنید. هرگز اطلاعات واقعی ارائه ندهید.

پنج. رمزگذاری دیسک را روشن کنید

در مک، به آن FileVault میگویند؛ در ویندوز، BitLocker است. اگر کامپیوتر شما دزدیده شود، رمزگذاری تضمین میکند که سارق تنها یک «بریک» به دست آورد، نه تمام دادههای شما. فعالسازی این کار تنها دو دقیقه طول میکشد و بهطور خودکار در پسزمینه اجرا میشود.

شش. کاهش دستگاههای خانه هوشمند

هر «دستگاه هوشمند» در اصل یک رایانهٔ متصل به شبکه با میکروفون است. آنها بهطور مداوم دادهها را جمعآوری میکنند، مرتباً به اینترنت متصل میشوند و اغلب مورد نفوذ قرار میگیرند. مانیتور کیفیت هوای خانه هوشمند شما نیازی ندارد که موقعیت دقیق شما را بداند. هرچه دستگاهها کمتر باشند، بردارهای حمله نیز کمتر خواهند بود.

هفتم. برای ارتباط از سیگنال استفاده کنید

سیگنال رمزگذاری سرتاسری را فراهم میکند و مانع از خوانده شدن محتوا توسط هیچکس (از جمله خود پلتفرم، اپراتور شما و شنودگران) میشود. پیامکهای معمولی و حتی آیمسج متادیتا را حفظ میکنند (چه کسی، چه زمانی، هر چند وقت یکبار تماس). ویژگی «پیامهای ناپدیدشونده» (مثلاً ۹۰ روز) را فعال کنید تا از نگهداری تاریخچه بهعنوان یک ریسک جلوگیری شود.

هشتم. از مرورگرهای حریم خصوصیمحور استفاده کنید (مثلاً Brave)

مبتنی بر کرومیم، سازگار با افزونههای کروم و ارائهدهنده تجربهای کاربری تقریباً یکسان.

۹. موتور جستجوی پیشفرض را به بریو سرچ تغییر دهید

این موتور جستوجو دارای نمایهٔ اختصاصی خود است (برخلاف DuckDuckGo که به بینگ متکی است). اگر نتیجه جستجو رضایتبخش نبود، میتوانید «!g» را اضافه کنید تا به گوگل منتقل شوید. نسخهٔ پولی، حدود ۳ دلار در ماه، ارزشش را دارد — شما مشتری میشوید، نه «محصولی که فروخته میشود».

۱۰. از کارتهای اعتباری مجازی استفاده کنید (مثلاً Privacy.com)

برای هر فروشنده یک شماره کارت منحصربهفرد تولید کرده و محدودیتهای هزینهای را تعیین کنید. شما حتی میتوانید نامها و آدرسهای تصادفی ارائه دهید. اگر یک فروشنده به خطر بیفتد، تنها شماره کارت یکبارمصرف فاش میشود، نه هویت مالی واقعی شما.

یازده. از آدرس پستی مجازی استفاده کنید

خدماتهایی مانند Virtual Post Mail نامهٔ فیزیکی شما را دریافت میکنند، محتویات آن را اسکن میکنند و به شما امکان میدهند آنها را بهصورت آنلاین مشاهده کنید.

شما میتوانید تصمیم بگیرید کدام موارد را دور بیندازید و کدام را ارسال کنید. به این ترتیب، هر بار که خرید آنلاین خود را نهایی میکنید، نیازی نیست آدرس واقعی خانهتان را به فروشندگان ناشناس مختلف بدهید.

۱۲. روی لینکهای ایمیل کلیک نکنید

آدرسهای ایمیل بهشدت آسان برای جعل هستند. با کمک هوش مصنوعی، ایمیلهای فیشینگ امروزی تقریباً از ایمیلهای واقعی قابل تشخیص نیستند. به جای کلیک روی لینکها، آدرس وبسایت را بهصورت دستی وارد کرده و وارد شوید.

در عین حال، قابلیت بارگذاری خودکار تصاویر در ایمیل خود را غیرفعال کنید، زیرا تصاویر جاسازیشده اغلب برای ردیابی اینکه آیا ایمیل را باز کردهاید یا خیر، استفاده میشوند.

۱۳. استفاده گزینشی از ویپیان (مثلاً مولواد)

یک VPN (شبکه خصوصی مجازی) میتواند آدرس IP شما (شناسهی منحصربهفرد دستگاه و موقعیت مکانیتان) را از سرویسهایی که به آنها دسترسی دارید پنهان کند. لازم نیست همیشه روشن باشد، اما حتماً هنگام استفاده از وایفای عمومی یا دسترسی به سرویسهای کمتر قابلاعتماد از آن استفاده کنید.

۱۴. راهاندازی مسدودسازی تبلیغات در سطح DNS (مثلاً NextDNS)

میتوان DNS را مانند دفترچه تلفن یک دستگاه برای یافتن وبسایتها در نظر گرفت. مسدودسازی در این سطح به این معنی است که تبلیغات و ردیابها قبل از بارگذاری متوقف میشوند.

و این برای همهٔ برنامهها و مرورگرهای دستگاه شما کار میکند.

پانزده. ابزارهای نظارت بر شبکه را نصب کنید (مثلاً Little Snitch)

این نشان میدهد کدام برنامههای روی کامپیوتر شما به اینترنت متصل هستند، چه مقدار داده ارسال میکنند و این دادهها به کجا میروند. هر برنامهای که فرکانس «تماس با سرور» آن بهطور غیرعادی بالا باشد، باید زنگ خطر به صدا درآورد و احتمالاً باید حذف شود.

در حال حاضر، میتوس صرفاً در دستان طرف دفاعی پروژه گلسویینگ (مانند آنتروپیک، اپل، گوگل و غیره) باقی مانده است. با این حال، مدلهایی با قابلیتهای مشابه بهزودی به دست بازیگران مخرب خواهند افتاد (احتمالاً ظرف ۶ ماه یا حتی زودتر).

به همین دلیل ضروری است که هماکنون تدابیر امنیتی خود را تقویت کنید. صرف ۱۵ دقیقه برای تکمیل این تنظیمات میتواند به شما کمک کند تا در آینده از بروز مجموعهای از مشکلات جدی جلوگیری کنید.

امن بمانید و برایتان بهترینها را آرزو میکنم.

ممکن است شما نیز علاقهمند باشید

مدیر مدیریت محصول سیرکل: آیندهی کراس-چین: ایجاد یک پشته فناوری تعاملپذیر برای سیستمهای مالی اینترنتی

راهنمای توکنهای هواداری UCL 2026: نحوه معامله ارزهای دیجیتال لیگ قهرمانان اروپا با کارمزد صفر در WEEX

توکنهای هواداران UCL مانند PSG، بارسلونا و منچستر سیتی را کشف کنید. بیاموزید که چگونه با استفاده از WEEX، ارزهای دیجیتال لیگ قهرمانان اروپا را بدون کارمزد معامله کنید و پاداش دریافت کنید.

فصل دوم مهمانی پوکر WEEX: همین حالا بررسی کنید که چگونه میتوانید جوایز کریپتو کسب کنید!

بیاموزید که چگونه فصل دوم مهمانی پوکر WEEX (رویداد کارت جوکر) کار میکند. قوانین، امتیازدهی، جوایز و استراتژیهای کسب جوایز کریپتو را از طریق معاملات بازیسازیشده کشف کنید.

یو ویون: توسعه پایدار اکوسیستم استیبل کوین سازگار با قوانین هنگ کنگ

پس از آتشبس تاکو، جنگ ایران فقط در حالت تعلیق است

معمای ۱۷ ساله حل خواهد شد، ساتوشی ناکاموتو کیست؟

۵ دقیقه برای تبدیل هوش مصنوعی به مغز دوم شما

یونیسواپ در یک معضل نوآوری گرفتار شده است

کلید رقابت در بانکداری رمزارزی چیست؟

Untitled

معرفی کلیدهای اصلی میانگین افزایش قیمت توکن BNKR: قیمت توکن BNKR به بالاترین حد خود در تاریخ ۲۶…

جریان استیبلکوینها و اثرات سرایتی در بازار ارز خارجی

پس از دو سال، اولین دسته مجوزهای استیبلکوین هنگ کنگ سرانجام صادر شد: اچاسبیسی و استاندارد چارترد انتخاب شدند

شخصی که به TAO کمک کرد تا 90% افزایش یابد، اکنون به تنهایی قیمت را دوباره امروز به شدت کاهش داده است

راهنمای ۳ دقیقهای برای شرکت در عرضه اولیه سهام اسپیس ایکس در بیتگت

چگونه قبل از فصل آلت کوین ها در سال 2026، با USDT بیکار 15000 دلار درآمد کسب کنیم؟

آیا میخواهید بدانید که آیا فصل آلت کوینها در سال ۲۰۲۶ فرا میرسد؟ آخرین بهروزرسانی بازار را دریافت کنید و یاد بگیرید که چگونه استیبل کوینهای بیکار خود را که منتظر ورود هستند به پاداشهای اضافی تا سقف ۱۵۰۰۰ USDT تبدیل کنید.

۵ ارز دیجیتال برتر برای خرید در سه ماهه اول سال ۲۰۲۶: تحلیل عمیق ChatGPT

5 ارز دیجیتال برتر برای خرید در سه ماهه اول 2026 شامل BTC، ETH، SOL، TAO و ONDO را بررسی کنید. چشماندازهای قیمت، روایتهای کلیدی و کاتالیزورهای نهادی که حرکت بعدی بازار را شکل میدهند، ببینید.

آیا میتوانید در Joker Returns بدون حجم بالای معاملات برنده شوید؟ 5 اشتباه که بازیکنان جدید در فصل 2 WEEX Joker Returns مرتکب میشوند

آیا معاملهگران کوچک میتوانند بدون حجم زیاد در WEEX Joker Returns 2026 برنده شوند؟ بله—اگر از این 5 اشتباه پرهزینه اجتناب کنید. یاد بگیرید چگونه حداکثر استفاده را از کشیدن کارتها ببرید، از جوکرها بهخوبی استفاده کنید و سپردههای کوچک را به جوایز 15,000 USDT تبدیل کنید.

آیا فصل آلت کوینها در سال ۲۰۲۶ از راه خواهد رسید؟ ۵ نکته برای شناسایی فرصتهای ۱۰۰ برابری بعدی در حوزه ارزهای دیجیتال

آیا فصل آلت کوینها در سال ۲۰۲۶ فرا خواهد رسید؟ ۵ مرحله چرخش، سیگنالهای اولیه که معاملهگران هوشمند به آنها توجه میکنند و بخشهای کلیدی ارزهای دیجیتال که ممکن است فرصتهای ۱۰۰ برابری آلتکوین بعدی در آنها پدیدار شود را کشف کنید.

مدیر مدیریت محصول سیرکل: آیندهی کراس-چین: ایجاد یک پشته فناوری تعاملپذیر برای سیستمهای مالی اینترنتی

راهنمای توکنهای هواداری UCL 2026: نحوه معامله ارزهای دیجیتال لیگ قهرمانان اروپا با کارمزد صفر در WEEX

توکنهای هواداران UCL مانند PSG، بارسلونا و منچستر سیتی را کشف کنید. بیاموزید که چگونه با استفاده از WEEX، ارزهای دیجیتال لیگ قهرمانان اروپا را بدون کارمزد معامله کنید و پاداش دریافت کنید.

فصل دوم مهمانی پوکر WEEX: همین حالا بررسی کنید که چگونه میتوانید جوایز کریپتو کسب کنید!

بیاموزید که چگونه فصل دوم مهمانی پوکر WEEX (رویداد کارت جوکر) کار میکند. قوانین، امتیازدهی، جوایز و استراتژیهای کسب جوایز کریپتو را از طریق معاملات بازیسازیشده کشف کنید.