لقد تجاوزت سرعة اكتشاف الذكاء الاصطناعي للثغرات الأمنية سرعة إصلاحها.

في 27 مارس، كشف مخزن بيانات غير مؤمن في شركة أنثروبيك عن حوالي 3000 ملف داخلي. كشفت إحدى مسودات منشورات المدونة عن النموذج الجديد القادم، ميثوس، والذي صنفته شركة أنثروبيك ذاتيًا بأنه "يتجاوز بكثير أي نموذج ذكاء اصطناعي في القدرة على الأمن السيبراني". وفي نفس اليوم، انخفضت أسهم كل من CrowdStrike و Okta بنسبة 7%، بينما انخفضت أسهم Palo Alto Networks بنسبة 6%.

إن حالة الذعر التي يعاني منها السوق ليست بسبب ظهور نموذج أكثر قوة. ذلك لأن مبتكر هذا النموذج ذكر أن تقدمه في جانب الهجوم قد تجاوز سرعة قدرة جانب الدفاع على مواكبته.

هيمنة الذكاء الاصطناعي على الأمن السيبراني

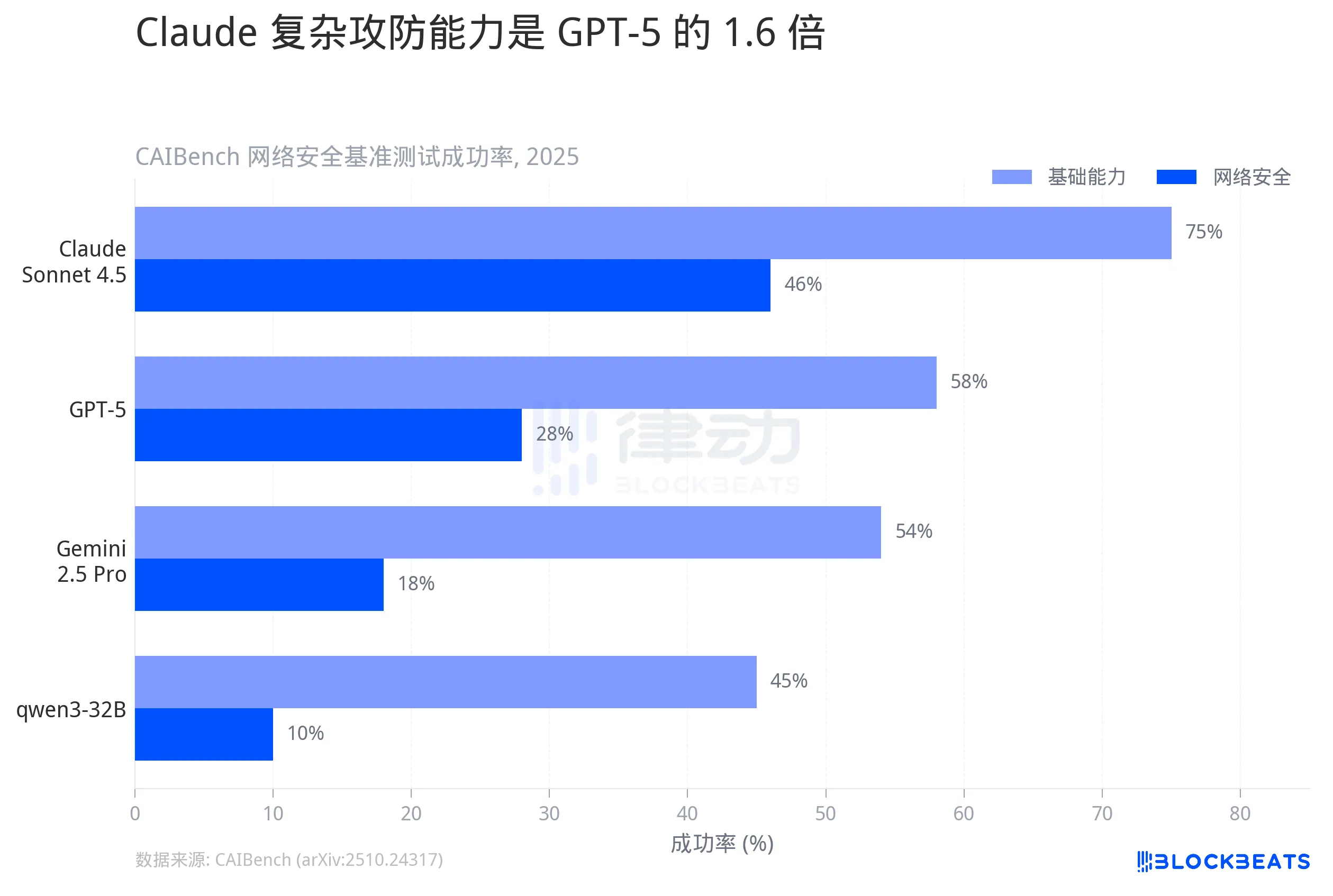

وفقًا لنتائج اختبار CAIBench المعياري الأكاديمي، حقق كلود سونيت معدل نجاح بنسبة 46٪ في اختبار Cybench الذي يحاكي بيئة هجوم ودفاع حقيقية. وجاء GPT-5 في المرتبة الثانية بنسبة 28%، بينما وصل Gemini 2.5 Pro من جوجل إلى 18% فقط، وانخفض النموذج مفتوح المصدر qwen3-32B إلى 10%.

على الرغم من أن نسبة 46% قد لا تبدو عالية، إلا أنها تمثل معدل نجاح مهام الاختراق المعقدة، بما في ذلك خطوات مثل اكتشاف الثغرات الأمنية، وبناء سلاسل الاستغلال، وتصعيد الامتيازات. في اختبار أساسي أكثر، وصل معدل نجاح كلود بالفعل إلى 75%، مقترباً من الحد الأقصى.

الفرق ليس في من هو الأفضل قليلاً، بل في حجم الفرق. تبلغ قدرة كلود على الهجوم والدفاع المعقد 1.6 ضعف قدرة GPT-5 و 2.5 ضعف قدرة Gemini. في هذا البعد من الأمن السيبراني، لا يمثل توزيع القدرات بين النماذج سلمًا بل فجوة.

تضاعف خلال 6 أشهر

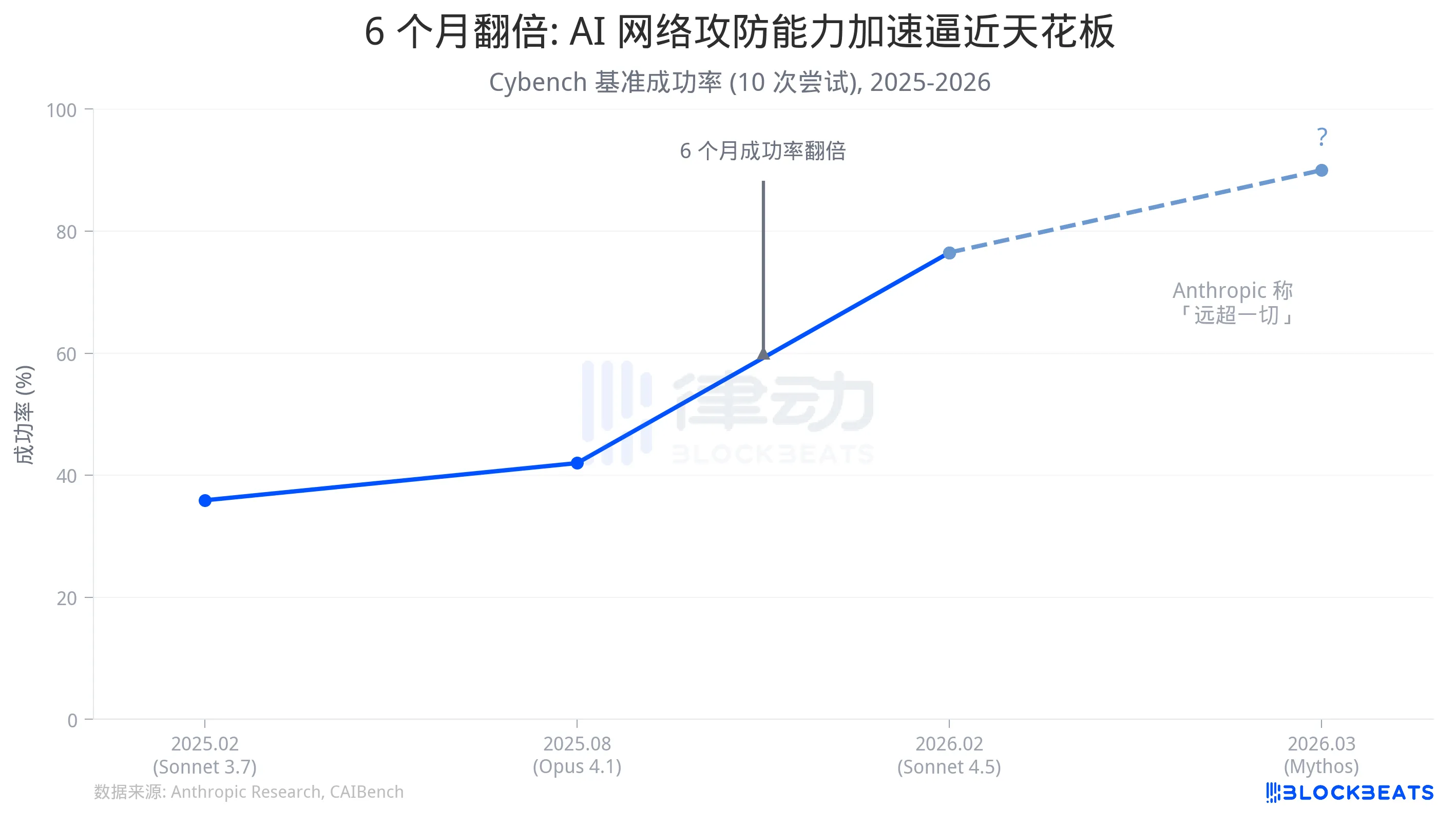

إن ما يستحق التحليل أكثر ليس الفجوة الأفقية بل السرعة الرأسية.

وفقًا للبيانات الرسمية لشركة Anthropic، حقق برنامج Sonnet 3.7، الذي تم إصداره في فبراير 2025، معدل نجاح بنسبة 35.9٪ على Cybench (10 محاولات). وفي النصف الثاني من نفس العام، وصلت نسبة نجاح قصيدة سونيت 4.5 إلى 76.5%. وخلص فريق البحث الأنثروبي إلى أن معدل النجاح تضاعف في غضون 6 أشهر.

ماذا تعني هذه السرعة؟ مقارنة في سيناريو واقعي: تم استخدام برنامج Claude Opus 4.6 لتدقيق قاعدة بيانات Firefox في مارس من هذا العام. وفقًا لموقع InfoQ، تم اكتشاف 22 ثغرة أمنية في غضون أسبوعين، منها 14 ثغرة عالية الخطورة. لم يتم اكتشاف هذه الثغرات الأمنية على الرغم من سنوات من عمليات التدقيق اليدوي وملايين الساعات من اختبارات فحص وحدة المعالجة المركزية. كشف فريق الأمن في شركة أنثروبيك سابقًا أن كلود اكتشف أكثر من 500 ثغرة أمنية عالية الخطورة في العديد من مشاريع المصادر المفتوحة ذات الجودة الإنتاجية، والتي كان بعضها موجودًا منذ عقود.

والجدول الزمني القياسي في الصناعة لاختبار الاختراق التقليدي هو من أسبوعين إلى ثلاثة أسابيع، وهذا فقط لتطبيق واحد. وفقًا لتقرير تحقيقات اختراق البيانات لعام 2025 الصادر عن شركة فيريزون، فإن متوسط الوقت من الكشف العلني عن ثغرة أمنية خطيرة إلى استغلالها على نطاق واسع من قبل المهاجمين هو 5 أيام، مع متوسط وقت لإصلاحها يتراوح بين 32 و 38 يومًا.

تتزايد سرعة اكتشاف الذكاء الاصطناعي للثغرات الأمنية بشكل كبير، بينما سرعة إصلاحها من قبل البشر خطية. الفرق الزمني هو نافذة الهجوم.

في مسودة ميثوس المسربة، كتب أنثروبيك أن هذا النموذج "ينذر بموجة قادمة من النماذج التي يمكنها استغلال نقاط الضعف بطريقة تتجاوز بكثير جهود المدافع". استناداً إلى منحنى القدرات المعروف للعامة، فإن هذا ليس مبالغة.

كلما كان الإصدار أسرع، كلما كان التحذير أكثر إلحاحاً

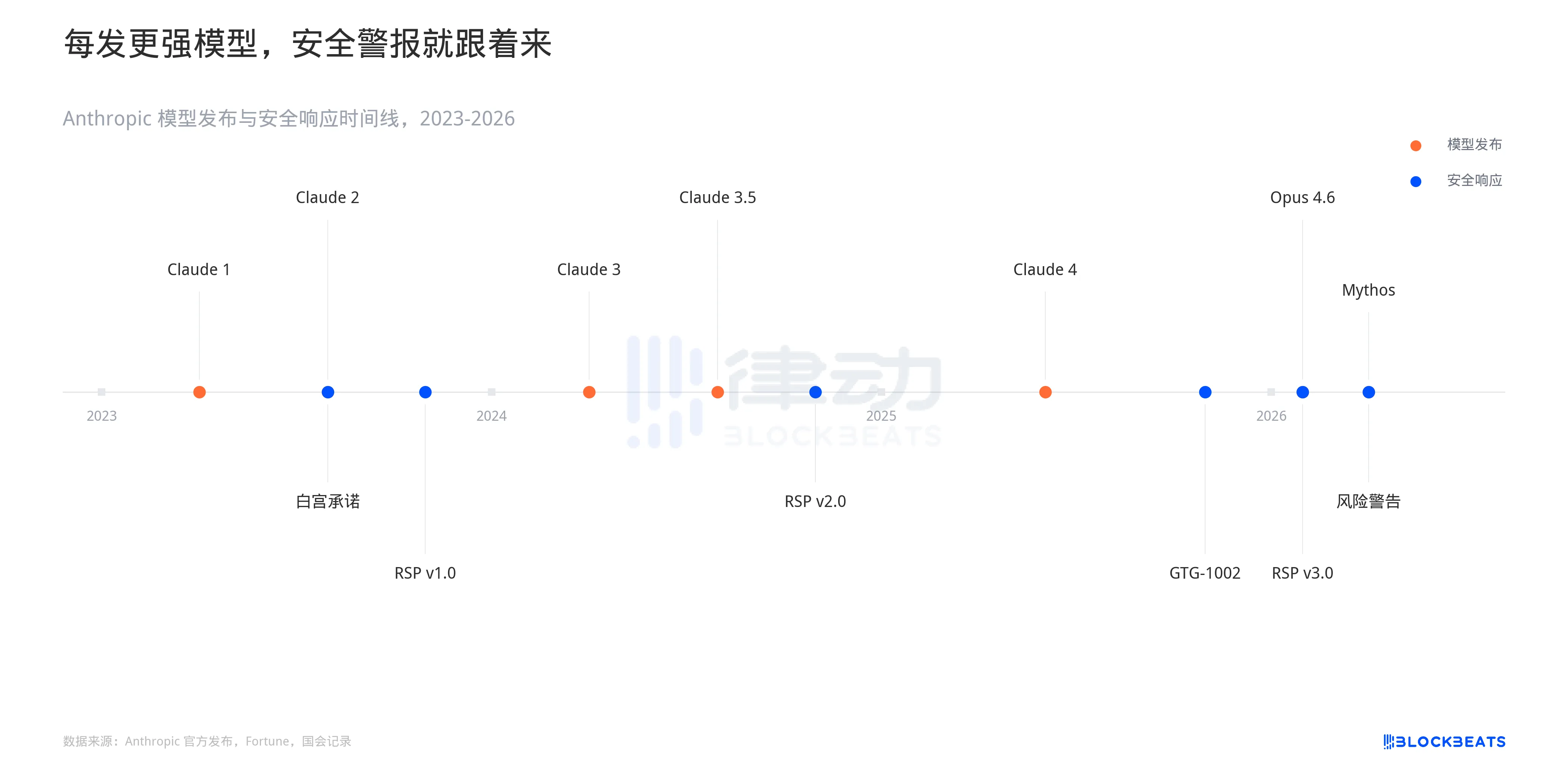

إذا قمت بوضع إجراءات شركة أنثروبيك على مدى السنوات الثلاث الماضية على خط زمني، فسترى نمطًا واضحًا: في كل مرة يتم فيها إصدار نموذج أقوى، يتبعه بسرعة استجابة أمنية من مستوى أعلى.

في يوليو 2023، وقع البيت الأبيض على تعهد طوعي، تبعه إصدار أول سياسة للتوسع المسؤول (RSP v1.0) في سبتمبر من نفس العام. في أكتوبر 2024، تم تحديث RSP إلى الإصدار 2.0، مما أضاف عتبة لقدرات الأسلحة البيوكيميائية. في نوفمبر 2025، كشفت شركة أنثروبيك عن حادثة GTG-1002. استغلت جماعة تهديد مدعومة من الصين حوالي 30 منظمة باستخدام كود كلود، حيث نفذ الذكاء الاصطناعي بشكل مستقل ما بين 80٪ إلى 90٪ من العمليات التكتيكية طوال العملية. كانت هذه أول حملة تجسس بين المنظمات موثقة على نطاق واسع ومنسقة بواسطة الذكاء الاصطناعي.

في فبراير 2026، تم تحديث RSP إلى الإصدار 3.0، مع الإصدار المتزامن لـ Claude Code Security. وفي الشهر نفسه، صنّف البنتاغون شركة أنثروبيك على أنها "تشكل خطراً على سلسلة التوريد" لأن أنثروبيك رفضت رفع البنود الواردة في العقد والتي تحظر المراقبة واسعة النطاق والأسلحة ذاتية التشغيل بالكامل. بعد شهر، كشف تسريب ميثوس أن شركة أنثروبيك أقرت في المسودة بأن هذا النموذج يشكل "مخاطر أمنية غير مسبوقة على الشبكة".

تتسارع وتيرة إطلاق القدرات. هناك فجوة لمدة عام واحد من كلود 1 إلى كلود 3، وأقل من ثلاثة أشهر من أوبوس 4.5 إلى أوبوس 4.6. كما أن الاستجابات الأمنية تتسارع، لكنها دائماً ما تكون تفاعلية: يتم استغلال القدرات أولاً، وتأتي تصحيحات السياسات لاحقاً. يمثل الانخفاض الجماعي في أسهم الأمن السيبراني في 27 مارس تسعيرًا لفرق التوقيت هذا.

كشف استطلاع أجرته دارك ريدينج في وقت سابق من هذا العام أن 48% من المتخصصين في مجال الأمن السيبراني حددوا العملاء الذين يعملون بالذكاء الاصطناعي باعتبارهم ناقل الهجوم الرئيسي لعام 2026. قبل عامين، لم يكن هذا الخيار على رأس القائمة.

تتضمن استراتيجية إصدار Mythos الخاصة بشركة Anthropic توفير وصول مبكر للمنظمات الدفاعية، "مما يمنحهم ميزة السبق". هذا البيان بحد ذاته يُقر بعدم التكافؤ بين الهجوم والدفاع. إذا لم يكن المدافعون بحاجة إلى ميزة المبادرة، فهذا يعني أن المهاجمين لم يصلوا بعد إلى عتبة الباب.

قد يعجبك أيضاً

لم تقتصر آثار الحرب على ارتفاع أسعار النفط فحسب، بل تسببت أيضاً في ارتفاع سعر سهم شركة سيركل بشكل كبير.

تبديد تريليوني دولار أمريكي تشهد الأسهم أسوأ بداية لها منذ 4 سنوات، لماذا يتجه السوق نحو الهبوط؟

قمة "وكلاء الذكاء الاصطناعي في العمل": 31 مارس، سايبربورت هونغ كونغ: التركيز على الجوانب المعقدة لتطبيق الذكاء الاصطناعي

عندما يتحول الوكلاء إلى مستهلكين، من سيعيد كتابة المنطق الأساسي للتجارة عبر الإنترنت؟

قارئة طالع طاوية إلكترونية: التاويون المزيفون، والتنبؤ بالمستقبل باستخدام الذكاء الاصطناعي، وتاريخ الميتافيزيقيا في شمال شرق الولايات المتحدة

بلومبيرغ: أصبحت مدفوعات العملات المستقرة أحدث الخيارات المفضلة لدى شركات رأس المال الاستثماري في مجال العملات المشفرة.

يتطور BeatSwap نحو بنية تحتية كاملة لـ Web3، تغطي دورة حياة حقوق الملكية الفكرية بأكملها.

يسعى مشروع BeatSwap، وهو مشروع عالمي للبنية التحتية للملكية الفكرية لـ Web3، إلى التغلب على قيود التجزئة الحالية لنظام Web3 البيئي، وبناء نظام متكامل يغطي دورة حياة حقوق الملكية الفكرية بأكملها.

حالياً، لا تزال معظم مشاريع Web3 في مرحلة التجزئة الوظيفية، وغالباً ما تركز فقط على جانب واحد، مثل ترميز أصول الملكية الفكرية، أو وظائف المعاملات، أو نموذج حوافز بسيط. أصبح هذا التشتت الهيكلي عائقاً رئيسياً أمام تطبيق الصناعة على نطاق واسع.

يتميز نهج BeatSwap بأنه أكثر تكاملاً، حيث يدمج العديد من الوحدات الأساسية في نفس النظام، بما في ذلك:

· التحقق من صحة عنوان IP والتسجيل على سلسلة الكتل

· آلية تقاسم الإيرادات القائمة على التفويض

· نظام حوافز قائم على تفاعل المستخدم

· البنية التحتية للمعاملات والسيولة

من خلال التكامل المذكور أعلاه، تقوم المنصة ببناء مسار مغلق من البداية إلى النهاية، مما يسمح لحقوق الملكية الفكرية بإكمال دورة كاملة من "الإنشاء والاستخدام وتحقيق الدخل" داخل نفس النظام البيئي.

لا يقتصر تطبيق BeatSwap على مستخدمي العملات المشفرة الحاليين، بل يحاول اتخاذ صناعة الموسيقى العالمية كنقطة انطلاق، ويعمل بنشاط على خلق طلب جديد في السوق. وتشمل استراتيجياتها الأساسية ما يلي:

استكشاف ودعم المبدعين الموسيقيين (اكتشاف الفنانين)

بناء مجتمع المعجبين

إشعال الطلب على استهلاك المحتوى الذي يتمحور حول بروتوكول الإنترنت

تبلغ قيمة صناعة الموسيقى العالمية الحالية حوالي 260 مليار دولار، مع وجود أكثر من ملياري مستخدم للموسيقى الرقمية. وهذا يعني أن السوق المحتملة المقابلة لترميز الملكية الفكرية وتحويلها إلى عملات مالية تتجاوز بكثير قاعدة مستخدمي العملات المشفرة التقليدية.

في هذا السياق، يضع BeatSwap نفسه عند تقاطع "طلب المحتوى في العالم الحقيقي" و "البنية التحتية على السلسلة"، محاولاً سد الفجوة الهيكلية بين إنتاج المحتوى والتدفق المالي.

من المقرر إطلاق المنتج الأساسي القادم لشركة BeatSwap، وهو "Space"، في الربع الثاني من عام 2026. يُعرَّف هذا المنتج بأنه طبقة SocialFi في النظام البيئي، ويهدف إلى ربط المبدعين بالمستخدمين بشكل مباشر وتحقيق تكامل عميق مع وحدات النظام الأساسي الأخرى.

تشمل التصاميم الرئيسية ما يلي:

آلية تفاعلية تركز على المعجبين

منطق العرض والتوزيع يعتمد على رهن عملة البيتكوين (BTX).

مسارات المستخدم المرتبطة بالتمويل اللامركزي وهياكل السيولة

وهكذا، تتشكل حلقة سلوك المستخدم الكاملة داخل المنصة: الاكتشاف ← المشاركة ← الاستهلاك ← المكافآت ← التداول

تم تصميم $BTX ليكون أصلًا أساسيًا ذا فائدة داخل النظام البيئي، وليس مجرد رمز تحفيزي بسيط، حيث ترتبط قيمته بشكل مباشر بنشاط المنصة وحالات استخدام الملكية الفكرية.

تشمل الميزات الرئيسية ما يلي:

· توزيع العائدات بناءً على الإجراءات المصرح بها على سلسلة الكتل

• انعكاس القيمة بناءً على استخدام الملكية الفكرية وديناميكيات تفاعل المستخدم

· دعم آليات التخزين والمشاركة في التمويل اللامركزي

• نمو القيمة مدفوع بتوسع النظام البيئي

مع زيادة وتيرة استخدام بروتوكول الإنترنت، ستتحسن فائدة ودعم قيمة $BTX في الوقت نفسه، مما يساعد على تخفيف مشكلة "الانفصال بين القيمة والفائدة" الموجودة في نماذج رموز Web3 التقليدية إلى حد ما.

حالياً، تم إدراج عملة $BTX في العديد من البورصات الرئيسية، بما في ذلك:

بينانس ألفا

بوابة

المكسيك

أو كي إكس بوست

مع اقتراب إطلاق "Space"، تسعى BeatSwap بنشاط إلى إدراج المزيد من العملات في منصات التداول لتعزيز السيولة وإمكانية الوصول العالمية، مما يرسخ الأساس لتوسع السوق في المستقبل.

لم يعد هدف BeatSwap يقتصر على سردية Web3 التقليدية، بل يهدف إلى استهداف أكثر من ملياري مستخدم للموسيقى الرقمية وسوق محتوى بحجم تريليون وون كوري.

من خلال دمج منشئي المحتوى والمستخدمين ورأس المال والسيولة في إطار عمل سلسلة الكتل الذي يتمحور حول حقوق الملكية الفكرية، تسعى BeatSwap جاهدة لبناء بنية تحتية من الجيل التالي تركز على "ترميز الملكية الفكرية".

يدمج BeatSwap مصادقة الملكية الفكرية، وتوزيع التفويض، وآلية التحفيز، ونظام المعاملات، وبناء السوق لإنشاء هيكل موحد يربط مسار دورة حياة حقوق الملكية الفكرية بالكامل.

مع إطلاق مشروع "Space" في الربع الثاني من عام 2026، من المتوقع أن يصبح المشروع بنية تحتية رئيسية تربط المحتوى والتمويل في مسار IP-RWA (الأصول الواقعية).

ماج 7 يتبخر 2 تريليون دولار | إعادة توصيل أخبار الصباح

خسارة 19 ألف دولار لكل عملة يتم تعدينها، وانشقاق شركات تعدين البيتكوين عن الذكاء الاصطناعي الجماعي

سعر توكن MYX Finance (MYX) يقفز بنسبة 158% في 8 سبتمبر وسط اتهامات بالتداول الداخلي

شاهد كيف ترتفع العملة الرقمية بين عشية وضحاها، مما يجذب المتداولين المتحمسين، فقط لإثارة شائعات عن تلاعب…

Paxos تكشف عن مقترح عملة مستقرة USDH لشبكة Hyperliquid مع عمليات إعادة شراء لتوكن HYPE

قدمت Paxos مقترحاً لإطلاق عملة مستقرة USDH على Hyperliquid، مع تخصيص عوائد الاحتياطيات لإعادة شراء توكن HYPE لتعزيز النظام.

هل يمكن لعملة Stellar (XLM) محاكاة ارتفاع XRP والوصول إلى 1 دولار؟

أسبوع الكريبتو في الكونغرس الأمريكي: خطوات حاسمة لتشريعات العملات الرقمية

DeFi Development Corp تواصل ارتفاع أسهمها مع شراء Solana – تحديثات 8 سبتمبر 2025

تعزز شركة DeFi Development Corp استراتيجيتها المالية عبر شراء Solana، مما أدى إلى ارتفاع أسهمها. إليك آخر التحديثات في 8 سبتمبر 2025.

توكن WLFI يواجه صعوبات بعد الإطلاق، ومستثمرون كبار يتكبدون خسائر حتى 4 سبتمبر 2025

تخيل أنك تطلق توكن عملة رقمية واعداً، لتشاهده يتعثر مباشرة عند خط البداية، تماماً مثل…

غرامة 2.6 مليون دولار على OKX في هولندا وسط تشديد الرقابة على منصات العملات الرقمية – 4 سبتمبر 2025

تحليل سعر العملات الرقمية 4 سبتمبر 2025: رؤى حول بيتكوين، إيثريوم، SOL، INJ، و TAO