Como funciona a autocustódia de ativos digitais? Lista de verificação em 15 etapas do cofundador da OpenAI

Título original: Como manter a segurança digital na Era de Claude Mythos (usando a lista de verificação de 15 passos de Karpathy)

Autor original: Ole Lehmann

Tradução: Peggy, BlockBeats

Nota do editor: À medida que as capacidades da IA começam a aproximar-se do limite de uma “ferramenta geral”, o significado da segurança cibernética também está mudando. Não se trata mais apenas de uma questão de defesa contra hackers, vírus ou violações de dados, mas está se transformando em um jogo de “capacidades assimétricas”.

Com o lançamento do Claude Mythos pela Anthropic, que demonstra uma capacidade de detecção de vulnerabilidades comparável à de especialistas de alto nível, os ataques à rede estão entrando em uma nova fase, mais dissimulada e automatizada, e a segurança individual está deixando de ser uma “opção” para se tornar uma “necessidade”. Por um lado, o limiar de ataque está diminuindo e, por outro, a eficiência dos ataques está aumentando exponencialmente. Isso significa que a "segurança passiva" se tornará cada vez mais insustentável.

Nesse contexto, a lista de verificação de “higiene digital” proposta por Andrej Karpathy, cofundador da OpenAI, oferece um caminho prático a seguir. Na era da IA, a segurança não é mais apenas uma “solução após um incidente”, mas parte do “comportamento cotidiano”. Verificação de identidade, isolamento de permissões, minimização de informações e mudança de hábitos. Esses 15 passos, aparentemente triviais, recriam, na essência, uma barreira de segurança que um usuário comum pode controlar.

O verdadeiro risco não está em você ser alvo de um ataque, mas em você estar indefeso quando um ataque ocorrer.

Segue-se o texto original:

O que é certo é que, quando se trata de segurança cibernética, você não pode mais se dar ao luxo de ser negligente.

O marco Mythos, lançado ontem pela Anthropic, marca um ponto sem volta.

Essa tecnologia ainda não foi divulgada, mas assim que cair nas mãos de agentes mal-intencionados (o que é quase inevitável)... você enfrentará um ataque cibernético extremamente sofisticado, e a maioria das pessoas perceberá que é tarde demais antes mesmo de perceber que foi vítima de uma violação.

É como a “COVID-19 do mundo do software”.

É por isso que, a partir de agora, sua segurança cibernética deve ser à prova de falhas.

Guia de Higiene Digital da Karpathy

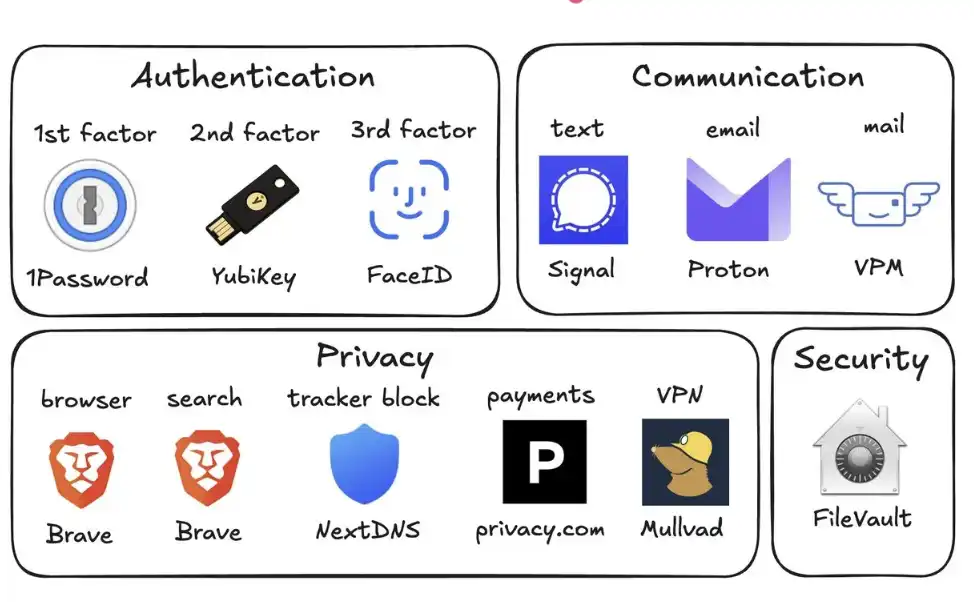

No ano passado, Andrej Karpathy (@karpathy, cofundador da OpenAI) elaborou um “Guia de Higiene Digital”, que descreve de forma sistemática os métodos básicos para se proteger na era da IA.

Este é um dos guias introdutórios mais úteis que já encontrei.

Aqui estão todas as medidas de segurança que você deve tomar nesta época de incerteza:

1. Use um gerenciador de senhas (por exemplo, o 1Password)

Crie uma senha aleatória exclusiva para cada conta que você possui. Quando um serviço é invadido, os invasores costumam usar essas senhas de conta para ataques de preenchimento de credenciais. Um gerenciador de senhas pode eliminar completamente esse risco e ainda preencher automaticamente os campos, tornando o processo, na prática, mais rápido do que reutilizar senhas.

2. Configurar chaves de segurança de hardware (por exemplo, YubiKey)

Este é um dispositivo físico que funciona como o segundo fator de autenticação para o login. Os invasores precisam "ter a chave física" para acessar sua conta. Por outro lado, os códigos SMS são facilmente roubados por meio de ataques de troca de SIM (nos quais alguém se faz passar por você junto à operadora para transferir seu número para o celular dessa pessoa).

Recomenda-se comprar 2 a 3 YubiKeys e guardá-las em locais diferentes para evitar ficar sem acesso às suas contas caso uma delas se perca.

3. Habilitar a biometria em todos os lugares

Por exemplo, o Face ID, o reconhecimento de impressão digital etc. devem estar ativados em gerenciadores de senhas, aplicativos bancários e aplicativos essenciais. Esta é a terceira camada de autenticação: o próprio "você". Ninguém pode roubar seu rosto de um banco de dados.

4. Trate as perguntas de segurança como senhas

Perguntas como “Qual é o nome de solteira da sua mãe?” podem ser encontradas na internet em 10 segundos. Você deve gerar uma resposta aleatória e salvá-la no seu gerenciador de senhas. Nunca forneça informações reais.

5. Ativar criptografia de disco

No Mac, chama-se FileVault; no Windows, chama-se BitLocker. Se o seu computador for roubado, a criptografia garante que o ladrão fique apenas com um “pedaço de ferro” em vez de todos os seus dados. A configuração leva apenas 2 minutos e funciona automaticamente em segundo plano.

6. Reduzir o número de dispositivos domésticos inteligentes

Todo "dispositivo inteligente" é, essencialmente, um computador conectado com um microfone. Eles coletam dados continuamente, conectam-se à internet com frequência e são frequentemente alvo de ataques. O seu monitor de qualidade do ar para casa inteligente não precisa saber a sua localização exata. Quanto menos dispositivos, menos vetores de ataque.

7. Use o Signal para se comunicar

O Signal oferece criptografia de ponta a ponta, impedindo que qualquer pessoa (incluindo a própria plataforma, sua operadora e possíveis bisbilhoteiros) leia o conteúdo. As mensagens SMS comuns e até mesmo as iMessages mantêm metadados (quem, quando, frequência do contato). Ative a opção "Mensagens que desaparecem" (por exemplo, 90 dias) para evitar que o histórico seja mantido, o que representa um risco.

8. Use navegadores voltados para a privacidade (por exemplo, o Brave)

Baseado no Chromium, compatível com extensões do Chrome, oferecendo uma experiência de usuário praticamente idêntica.

9. Alterar o mecanismo de busca padrão para o Brave Search

Ele possui seu próprio índice (ao contrário do DuckDuckGo, que utiliza o Bing). Se o resultado da pesquisa não for satisfatório, você pode adicionar "!g" para mudar para o Google. A versão paga, que custa cerca de US$ 3 por mês, vale a pena — você se torna um cliente, e não o “produto que está sendo vendido”.

10. Use cartões de crédito virtuais (por exemplo, Privacy.com)

Gere um número de cartão exclusivo para cada comerciante e defina limites de gastos. Você pode até mesmo fornecer nomes e endereços aleatórios. Se um comerciante for vítima de um ataque, apenas o número do cartão descartável fica exposto, e não sua identidade financeira real.

11. Use um endereço postal virtual

Serviços como o Virtual Post Mail recebem sua correspondência física, digitalizam o conteúdo e permitem que você os visualize online.

Você pode decidir quais itens descartar e quais encaminhar. Dessa forma, você não precisa fornecer seu endereço residencial real a diversos lojistas desconhecidos toda vez que fizer uma compra online.

12. Não clique em links contidos em e-mails

É extremamente fácil falsificar endereços de e-mail. Com a ajuda da IA, os e-mails de phishing atuais são quase impossíveis de distinguir dos verdadeiros. Em vez de clicar nos links, digite manualmente o endereço do site e faça login.

Ao mesmo tempo, desative o recurso de carregamento automático de imagens no seu e-mail, pois as imagens incorporadas costumam ser usadas para rastrear se você abriu o e-mail.

13. Use uma VPN de forma seletiva (por exemplo, Mullvad)

Uma VPN (Rede Privada Virtual) pode ocultar seu endereço IP (o identificador único do seu dispositivo e da sua localização) dos serviços que você acessa. Não é preciso mantê-lo ativado o tempo todo, mas certifique-se de usá-lo quando estiver conectado a uma rede Wi-Fi pública ou acessando serviços menos confiáveis.

14. Configurar o bloqueio de anúncios no nível do DNS (por exemplo, NextDNS)

O DNS pode ser considerado como a "lista telefônica" de um dispositivo para localizar sites. O bloqueio neste nível significa que os anúncios e rastreadores são impedidos antes mesmo de serem carregados.

E funciona com todos os aplicativos e navegadores do seu dispositivo.

15. Instalar ferramentas de monitoramento de rede (por exemplo, Little Snitch)

Ele mostra quais aplicativos no seu computador estão se conectando à internet, a quantidade de dados que estão enviando e para onde esses dados estão indo. Qualquer aplicativo com uma frequência anormalmente alta de "comunicação com o servidor" deve ser motivo de alerta e, provavelmente, desinstalado.

Atualmente, o Mythos permanece exclusivamente nas mãos dos participantes do lado da defesa do Projeto Glasswing (como a Anthropic, a Apple, o Google, etc.). No entanto, modelos com capacidades semelhantes logo cairão nas mãos de agentes mal-intencionados (possivelmente dentro de seis meses ou até antes).

É por isso que é fundamental reforçar suas medidas de segurança agora. Dedicar 15 minutos para concluir essas configurações pode ajudar a evitar uma série de problemas graves no futuro.

Fique bem e desejo tudo de bom para você.

Você também pode gostar

Diretor de Gestão de Produtos da Circle: O futuro da interoperabilidade entre cadeias: Construindo uma pilha de tecnologias de interoperabilidade para sistemas financeiros na Internet

Guia de Tokens de Torcedores do UCL 2026: Como Negociar Criptomoedas da Liga dos Campeões da UEFA com Taxas Zero no WEEX

Descubra tokens de torcedores do UCL como PSG, Barcelona e Man City. Aprenda a negociar criptomoedas da Liga dos Campeões da UEFA com taxas zero e ganhe recompensas no WEEX.

WEEX Poker Party 2ª Temporada: Veja agora como ganhar recompensas em criptomoedas!

Saiba como funciona a 2ª temporada do WEEX Poker Party (Evento Joker Card). Descubra as regras, a pontuação, as recompensas e as estratégias para ganhar recompensas em criptomoedas por meio da negociação gamificada.

Yu Weiwen: Desenvolvimento constante do ecossistema de stablecoins em conformidade com a regulamentação de Hong Kong

Após o cessar-fogo do TACO, a guerra contra o Irã está apenas em pausa

5 minutos para transformar a IA no seu segundo cérebro

O mistério de 17 anos será desvendado: quem é Satoshi Nakamoto?

A Uniswap está presa em um dilema de inovação

Qual é o segredo da competitividade no setor bancário de criptomoedas?

O fluxo de stablecoins e os efeitos colaterais no mercado de câmbio

Após dois anos, o primeiro lote de licenças de stablecoin de Hong Kong finalmente emitido: HSBC, Standard Chartered são aprovados

A pessoa que ajudou o TAO a subir 90% foi a mesma que, sozinha, fez o preço despencar novamente hoje

Guia de 3 minutos para participar da oferta pública inicial (IPO) da SpaceX na Bitget

Como ganhar US$ 15.000 com USDT ocioso antes da temporada de altcoins de 2026

Você está se perguntando se a temporada das altcoins chegará em 2026? Fique por dentro das últimas novidades do mercado e descubra como transformar suas stablecoins ociosas, que estão à espera de serem investidas, em recompensas extras de até 15.000 USDT.

Você pode vencer o Joker Returns sem um grande volume de negociação? 5 Erros que Novos Jogadores Cometem na Temporada 2 do WEEX Joker Returns

Os pequenos traders podem vencer o WEEX Joker Returns 2026 sem um volume enorme? Sim, se você evitar esses 5 erros dispendiosos. Aprenda a maximizar os sorteios de cartas, usar os Jokers com sabedoria e transformar pequenos depósitos em 15.000 USDT em recompensas.

Será que a “Alt Season” vai acontecer em 2026? 5 dicas para identificar as próximas oportunidades de criptomoedas com potencial de valorização de 100 vezes

Será que a temporada das altcoins chegará em 2026? Descubra as 5 fases de rotação, os sinais precoces que os traders experientes observam e os principais setores de criptomoedas onde podem surgir as próximas oportunidades de altcoins com potencial de valorização de 100 vezes.

Temporada das Altcoins de 2026: 4 etapas para obter lucro (antes que a galera entre na onda do FOMO)

A Temporada das Altcoins de 2026 está começando — descubra as quatro etapas principais da rotação de capital (da ETH para a PEPE) e como se posicionar antes do pico. Descubra quais tokens vão liderar cada fase e não perca a recuperação.

Top 5 Criptomoedas para Comprar no 1º Trimestre de 2026: Uma Análise Profunda do ChatGPT

Explore as 5 principais criptomoedas para comprar no 1º trimestre de 2026, incluindo BTC, ETH, SOL, TAO e ONDO. Veja as previsões de preços, narrativas-chave e catalisadores institucionais que estão moldando o próximo movimento do mercado.

Diretor de Gestão de Produtos da Circle: O futuro da interoperabilidade entre cadeias: Construindo uma pilha de tecnologias de interoperabilidade para sistemas financeiros na Internet

Guia de Tokens de Torcedores do UCL 2026: Como Negociar Criptomoedas da Liga dos Campeões da UEFA com Taxas Zero no WEEX

Descubra tokens de torcedores do UCL como PSG, Barcelona e Man City. Aprenda a negociar criptomoedas da Liga dos Campeões da UEFA com taxas zero e ganhe recompensas no WEEX.

WEEX Poker Party 2ª Temporada: Veja agora como ganhar recompensas em criptomoedas!

Saiba como funciona a 2ª temporada do WEEX Poker Party (Evento Joker Card). Descubra as regras, a pontuação, as recompensas e as estratégias para ganhar recompensas em criptomoedas por meio da negociação gamificada.