La vitesse à laquelle l'IA découvre les vulnérabilités a dépassé la vitesse à laquelle elle les corrige.

Le 27 mars, un cache de données non sécurisé chez Anthropic a exposé environ 3000 fichiers internes. Un article de blog provisoire a révélé le nouveau modèle à venir, Mythos, qu'Anthropic a lui-même qualifié de « surpassant de loin tout modèle d'IA en matière de cybersécurité ». Le même jour, CrowdStrike et Okta ont chacun chuté de 7 %, tandis que Palo Alto Networks a reculé de 6 %.

La panique du marché n'est pas due à l'émergence d'un modèle plus performant. C'est parce que le créateur de ce modèle a déclaré que ses progrès en matière d'attaque ont dépassé la vitesse à laquelle la défense peut suivre.

Domination de l'IA en cybersécurité

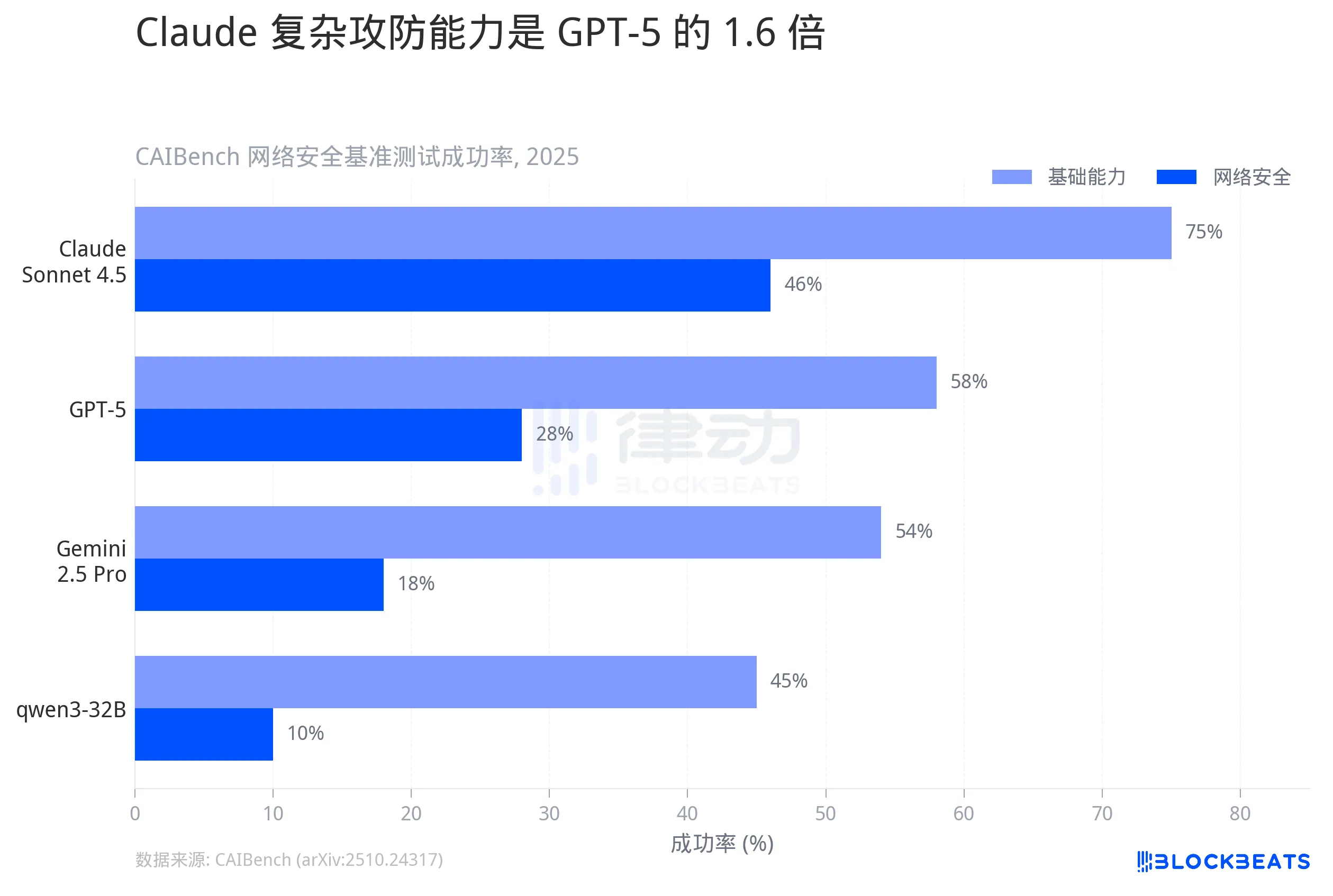

Selon les résultats des tests de référence académiques CAIBench, dans le test Cybench simulant un environnement d'attaque-défense réel, Claude Sonnet a atteint un taux de réussite de 46 %. Le GPT-5, deuxième au classement, atteignait 28 %, le Gemini 2.5 Pro de Google n'a atteint que 18 %, et le modèle open-source qwen3-32B est tombé encore plus bas à 10 %.

Bien que 46 % puisse ne pas paraître élevé, il s'agit du taux de réussite des tâches de pénétration complexes, incluant des étapes telles que la découverte de vulnérabilités, la construction de chaînes d'exploitation et l'élévation de privilèges. Dans un test de base plus élémentaire, le taux de réussite de Claude a déjà atteint 75 %, approchant ainsi son maximum.

La différence ne réside pas dans qui est légèrement meilleur, mais dans l'ampleur du phénomène. La capacité complexe d'attaque et de défense de Claude est 1,6 fois supérieure à celle de GPT-5 et 2,5 fois supérieure à celle de Gemini. Dans cette dimension de la cybersécurité, la répartition des capacités entre les modèles ne forme pas une échelle mais un fossé.

Doubler en 6 mois

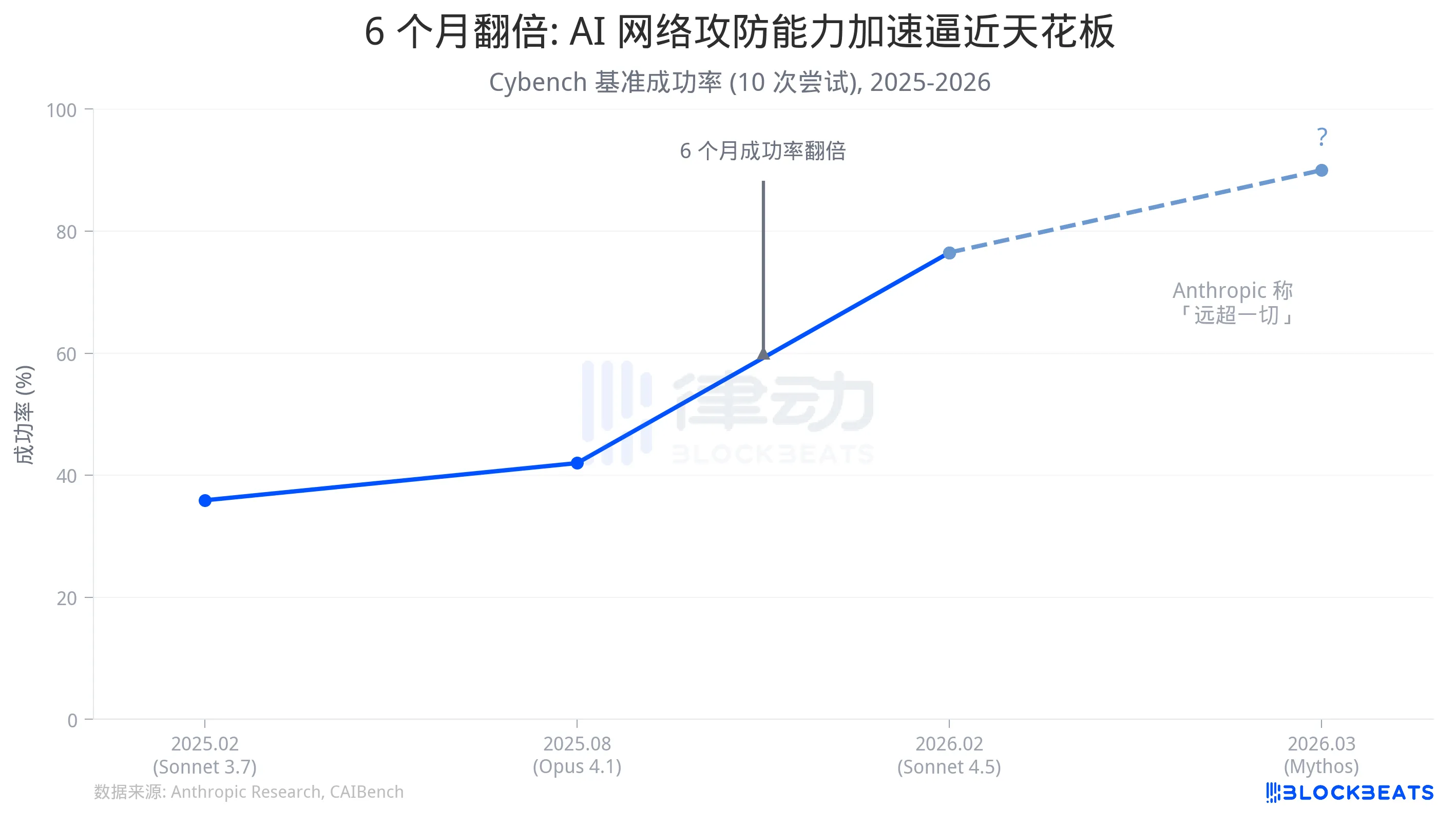

Ce qui mérite davantage d'être analysé, ce n'est pas l'écart horizontal, mais la vitesse verticale.

Selon les données officielles d'Anthropic, Sonnet 3.7, sorti en février 2025, a atteint un taux de réussite de 35,9 % sur Cybench (10 tentatives). Au cours de la seconde moitié de la même année, Sonnet 4.5 a atteint 76,5 %. La conclusion de l'équipe de recherche anthropique est la suivante : en six mois, le taux de réussite a doublé.

Que signifie cette vitesse ? Comparaison dans un scénario réel : Claude Opus 4.6 a été utilisé pour auditer le code source de Firefox en mars de cette année. Selon InfoQ, 22 failles de sécurité ont été découvertes en deux semaines, dont 14 à haut risque. Ces vulnérabilités étaient passées inaperçues malgré des années d'audits manuels et des millions d'heures de tests de robustesse sur les processeurs. L'équipe de sécurité d'Anthropic avait précédemment révélé que Claude avait découvert plus de 500 vulnérabilités à haut risque dans de nombreux projets open source de niveau production, dont certaines étaient présentes depuis des décennies.

Le délai standard du secteur pour les tests d'intrusion traditionnels est de 2 à 3 semaines, et ce pour une seule application. Selon le rapport 2025 de Verizon sur les enquêtes relatives aux violations de données, le délai médian entre la divulgation publique d'une vulnérabilité critique et son exploitation massive par des attaquants est de 5 jours, avec un délai médian de correction de 32 à 38 jours.

La vitesse à laquelle l'IA découvre les vulnérabilités croît de façon exponentielle, tandis que la vitesse de correction humaine est linéaire. La différence de temps représente la fenêtre d'attaque.

Dans la version préliminaire de Mythos qui a fuité, Anthropic a écrit que ce modèle « annonce une vague à venir de modèles capables d'exploiter les vulnérabilités d'une manière bien au-delà des efforts du défenseur ». Compte tenu de la courbe de capacité publiquement connue, il ne s'agit pas d'une exagération.

Plus la publication est rapide, plus l'avertissement est urgent

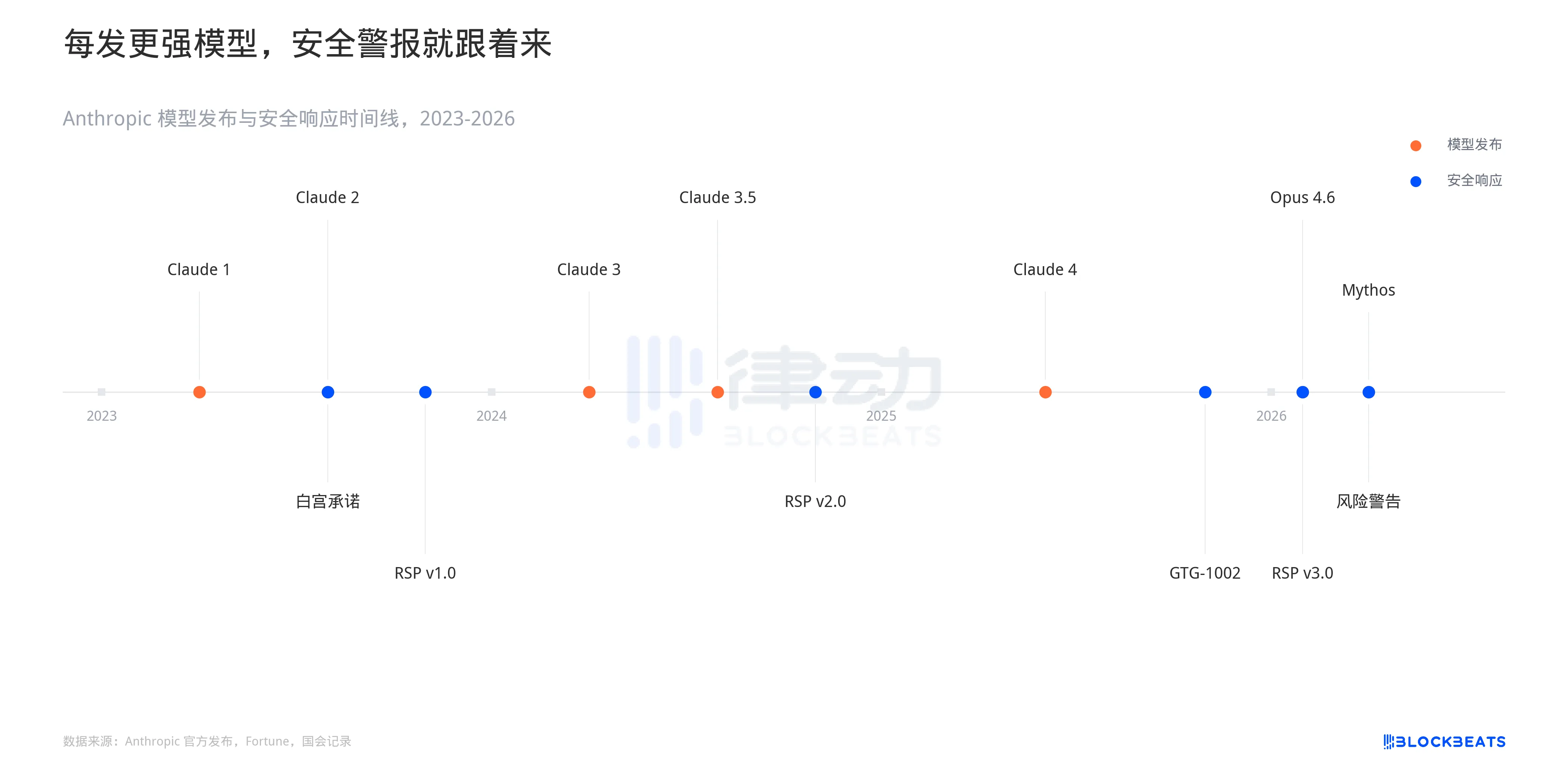

Si vous placez les actions d'Anthropic au cours des trois dernières années sur une chronologie, vous constaterez une tendance claire : chaque fois qu'un modèle plus performant est publié, il est rapidement suivi d'une réponse de sécurité de niveau supérieur.

En juillet 2023, la Maison Blanche a signé un engagement volontaire, suivi de la publication de la première politique de mise à l'échelle responsable (RSP v1.0) en septembre de la même année. En octobre 2024, le RSP a été mis à niveau vers la version 2.0, ajoutant un seuil pour les capacités d'armes biochimiques. En novembre 2025, Anthropic a révélé l'incident du GTG-1002. Un groupe terroriste soutenu par la Chine a exploité une trentaine d'organisations grâce au code Claude, l'IA exécutant de manière indépendante 80 à 90 % des opérations tactiques tout au long de l'opération. Il s'agissait de la première campagne d'espionnage interorganisationnelle à grande échelle orchestrée par l'IA et documentée.

En février 2026, le RSP a été mis à jour vers la version 3.0, avec la sortie simultanée de Claude Code Security. Le même mois, le Pentagone a qualifié Anthropic de « risque pour la chaîne d'approvisionnement » parce qu'Anthropic a refusé de lever les clauses du contrat interdisant la surveillance à grande échelle et les armes entièrement autonomes. Un mois plus tard, la fuite de Mythos a révélé qu'Anthropic reconnaissait dans le brouillon que ce modèle posait des « risques de sécurité réseau sans précédent ».

Le rythme des mises à disposition de nouvelles fonctionnalités s'accélère. Il y a un an d'écart entre Claude 1 et Claude 3, et moins de trois mois entre Opus 4.5 et Opus 4.6. Les réponses en matière de sécurité s'accélèrent également, mais elles restent toujours réactives : les failles sont exploitées en premier, et les correctifs de sécurité interviennent ensuite. La baisse collective des actions du secteur de la cybersécurité le 27 mars reflète la prise en compte de ce décalage temporel.

Une enquête de Dark Reading réalisée en début d'année a révélé que 48 % des professionnels de la cybersécurité considéraient les agents basés sur l'IA comme le principal vecteur d'attaque pour 2026. Il y a deux ans, cette option était loin d'être prioritaire.

La stratégie de lancement de Mythos d'Anthropic consiste à offrir un accès anticipé aux organisations défensives, « leur donnant ainsi un avantage de pionnier ». Cette déclaration reconnaît elle-même l'asymétrie entre l'attaque et la défense. Si les défenseurs n'ont pas besoin d'être les premiers à agir, cela signifie que les attaquants ne sont pas encore arrivés à leur porte.

Vous pourriez aussi aimer

Détail de l'évaluation de PUMP : Les données sur la blockchain réfutent la théorie du « faux volume » : d'où provient alors la véritable baisse de prix ?

Lorsque les agents deviennent des consommateurs, qui réécrira la logique sous-jacente du commerce sur Internet ?

Sommet sur les agents IA en action : 31 mars, Cyberport de Hong Kong, axé sur les eaux profondes de la mise en œuvre de l’IA

Évaporez 2 billions de dollars, États-Unis Les actions connaissent le pire démarrage en 4 ans, pourquoi le marché est-il baissier ?

La guerre fait non seulement grimper les prix du pétrole mais fait aussi flamber le cours de bourse de Circle

Voyante cyber-taoïste : Faux taoïstes, divination par l'IA et histoire de la métaphysique du Nord-Est

Bloomberg : Les paiements en stablecoins apparaissent comme la nouvelle chose préférée des cryptos VC

BeatSwap évolue vers une infrastructure Web3 complète, couvrant l'intégralité du cycle de vie des droits de propriété intellectuelle.

BeatSwap, un projet d'infrastructure mondial de propriété intellectuelle (PI) Web3, tente de surmonter les limitations actuelles de fragmentation de l'écosystème Web3, en construisant un système complet qui couvre l'ensemble du cycle de vie des droits de PI.

Actuellement, la plupart des projets Web3 sont encore au stade de la fragmentation fonctionnelle, se concentrant souvent sur un seul aspect, comme la tokenisation des actifs de propriété intellectuelle, les fonctionnalités transactionnelles ou un modèle d'incitation simple. Cette dispersion structurelle est devenue un goulot d'étranglement majeur, freinant le passage à l'échelle industrielle.

L'approche de BeatSwap est plus intégrée, intégrant plusieurs modules principaux dans un même système, notamment :

· Authentification IP et enregistrement sur la blockchain

· Mécanisme de partage des revenus basé sur l'autorisation

· Système d'incitation axé sur l'engagement des utilisateurs

Infrastructure de transactions et de liquidités

Grâce à cette intégration, la plateforme crée un circuit fermé de bout en bout, permettant aux droits de propriété intellectuelle de boucler un cycle complet de « création, utilisation et monétisation » au sein du même écosystème.

BeatSwap ne se limite pas aux utilisateurs de cryptomonnaies existants, mais tente de prendre l'industrie musicale mondiale comme point de départ, en créant activement une nouvelle demande sur le marché. Ses principales stratégies comprennent :

Découverte et accompagnement de créateurs musicaux (Découverte d'artistes)

Créer une communauté de fans

Stimuler la demande de consommation de contenu axée sur les adresses IP

L'industrie musicale mondiale actuelle est évaluée à environ 260 milliards de dollars, avec plus de 2 milliards d'utilisateurs de musique numérique. Cela signifie que le marché potentiel correspondant à la tokenisation et à la financiarisation de la propriété intellectuelle dépasse largement la base d'utilisateurs traditionnelle de cryptomonnaies.

Dans ce contexte, BeatSwap se positionne à l'intersection de la « demande de contenu dans le monde réel » et de « l'infrastructure on-chain », tentant de combler le fossé structurel entre la production de contenu et le flux financier.

Le prochain produit phare de BeatSwap, « Space », devrait être lancé au deuxième trimestre 2026. Ce produit est défini comme la couche SocialFi de l'écosystème, visant à connecter directement les créateurs aux utilisateurs et à réaliser une intégration profonde avec les autres modules de la plateforme.

Les principaux éléments de conception comprennent :

Un mécanisme interactif centré sur les fans

Logique d'exposition et de distribution basée sur le staking de $BTX

Parcours des utilisateurs liés à la DeFi et aux structures de liquidité

Ainsi, une boucle complète de comportement utilisateur se forme au sein de la plateforme : Découverte → Participation → Consommation → Récompenses → Échange

Le $BTX est conçu pour être un actif utilitaire essentiel au sein de l'écosystème, et non un simple jeton incitatif, sa valeur étant directement liée à l'activité de la plateforme et aux cas d'utilisation de la propriété intellectuelle.

Les principales caractéristiques comprennent :

· Distribution des rendements en fonction des actions autorisées sur la chaîne

• Évaluation de la valeur basée sur l'utilisation de la propriété intellectuelle et la dynamique d'engagement des utilisateurs

• Prise en charge des mécanismes de staking et de participation à la DeFi

· Croissance de la valeur stimulée par l'expansion de l'écosystème

Avec l'utilisation accrue des adresses IP, l'utilité et la valeur du $BTX s'amélioreront simultanément, contribuant à atténuer dans une certaine mesure le problème de « déconnexion entre valeur et utilité » présent dans les modèles de jetons Web3 traditionnels.

Actuellement, le BTX est coté sur plusieurs plateformes d'échange majeures, notamment :

Binance Alpha

Grille

MEXC

OKX Boost

À l'approche du lancement de « Space », BeatSwap recherche activement de nouvelles inscriptions sur les plateformes d'échange afin d'améliorer encore la liquidité et l'accessibilité mondiale, jetant ainsi les bases d'une future expansion du marché.

L'objectif de BeatSwap ne se limite plus au récit traditionnel du Web3, mais vise à cibler plus de 2 milliards d'utilisateurs de musique numérique et un marché du contenu de l'ordre d'un billion de wons coréens.

En intégrant les créateurs de contenu, les utilisateurs, les capitaux et la liquidité dans un cadre blockchain centré sur les droits de propriété intellectuelle, BeatSwap s'efforce de construire une infrastructure de nouvelle génération axée sur la « tokenisation de la propriété intellectuelle ».

BeatSwap intègre l'authentification de la propriété intellectuelle, la distribution des autorisations, un mécanisme d'incitation, un système de transactions et la construction du marché pour établir une structure unifiée qui couvre l'intégralité du cycle de vie des droits de propriété intellectuelle.

Avec le lancement de l'espace au deuxième trimestre 2026, le projet devrait devenir une infrastructure clé reliant le contenu et la finance dans le cadre du modèle IP-RWA (actifs du monde réel).

Mag 7 perd 2 000 milliards de dollars | Rewire News - Édition du matin

Perte de 19 000 $ par pièce minée, désertion collective de l'IA des entreprises minières de Bitcoin

Justin Sun dénonce le blocage injustifié de ses tokens WLFI sur World Liberty Financial

Justin Sun, fondateur de Tron, dénonce le blocage de ses tokens WLFI. Découvrez l'impact de cet incident sur l'écosystème DeFi.

Paxos propose la stablecoin USDH pour Hyperliquid avec rachat de tokens HYPE

Actualité crypto : La demande de Bitcoin en trésorerie montre des signes de faiblesse selon CryptoQuant

La demande institutionnelle en Bitcoin ralentit. Analyse des tendances du marché et de l'essor des fonds en Asie.

Cours crypto et XLM : Stellar peut-il atteindre 1 $ après le rally de XRP ?

Ripple après la SEC : prêt à bousculer SWIFT en 2025 ?

Morning Report | Tom Lee prévoit que l'hiver des cryptomonnaies prendra fin en avril; xStocks introduit un nouveau fonds de capital-investissement sur chaîne; Sui mainnet passe à V1.68.1

Amende de 2,6M$ pour OKX : Le point sur la régulation de la plateforme crypto – Jeudi 4 sept. 2025

Découvrez les enjeux de conformité pour les plateforme crypto et comment éviter les sanctions réglementaires.